Wetenschap

Besturingssysteemsimulator helpt operators om hackers te leren bestrijden

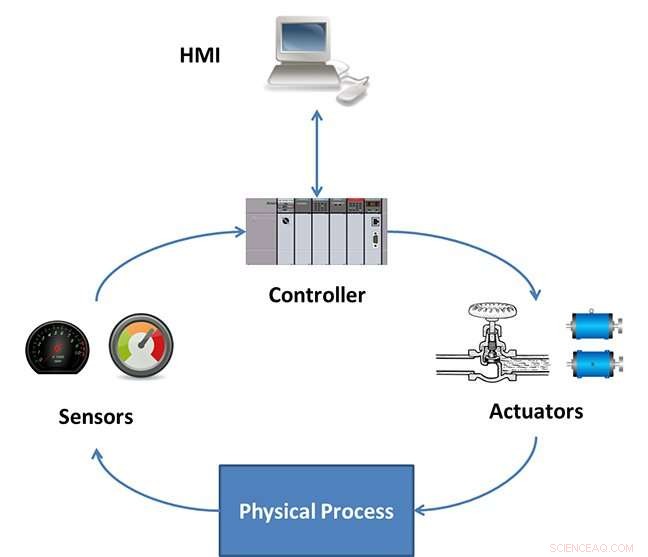

Dit stroomschema toont gegevensstromen binnen een gesimuleerde chemische verwerkingsfaciliteit. Krediet:Georgia Institute of Technology

Een simulator die wordt geleverd met een virtuele explosie kan de exploitanten van chemische verwerkingsfabrieken - en andere industriële faciliteiten - helpen om aanvallen van hackers te leren detecteren die erop uit zijn om chaos te veroorzaken. De simulator zal studenten en onderzoekers ook helpen de beveiligingsproblemen van industriële controlesystemen beter te begrijpen.

Voorzieningen zoals elektriciteitsnetwerken, productieactiviteiten en waterzuiveringsinstallaties behoren tot de potentiële doelwitten voor kwaadwillende actoren omdat ze programmeerbare logische controllers (PLC's) gebruiken om kleppen te openen en te sluiten, elektriciteitsstromen omleiden en grote machines beheren. Er worden inspanningen geleverd om deze faciliteiten te beveiligen, en het helpen van operators om vaardiger te worden in het detecteren van potentiële aanvallen is een belangrijk onderdeel van het verbeteren van de beveiliging.

"Het doel is om operators, onderzoekers en studenten ervaring met aanvallende systemen, aanvallen detecteren en ook de gevolgen zien van het manipuleren van de fysieke processen in deze systemen, " zei Raheem Beyah, de Motorola Foundation Professor in de School of Electrical and Computer Engineering aan het Georgia Institute of Technology. "Met dit systeem kunnen operators leren wat voor soort dingen er zullen gebeuren. Ons doel is ervoor te zorgen dat de goeden deze ervaring krijgen, zodat ze op de juiste manier kunnen reageren."

Details van de simulator werden op 8 augustus gepresenteerd op Black Hat USA 2018, en 13 augustus tijdens de USENIX-workshop over vooruitgang in veiligheidseducatie van 2018. De simulator is gedeeltelijk ontwikkeld door Fortiphyd Logic, het startup-bedrijf voor beveiliging in Atlanta, en ondersteund door de Georgia Research Alliance.

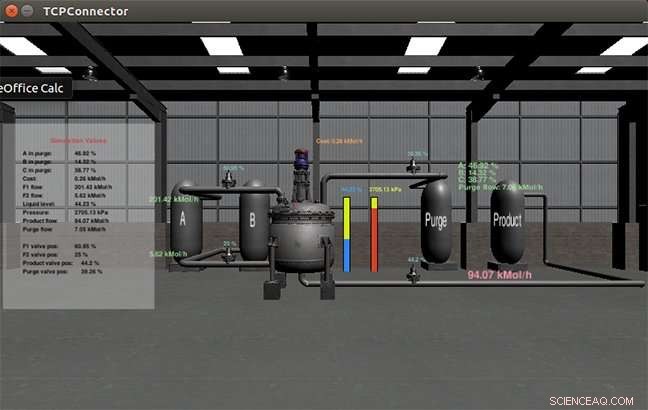

De gesimuleerde chemische verwerkingsfabriek, bekend als het Graphical Realism Framework for Industrial Control Simulations (GRFICS), stelt gebruikers in staat om de rollen van zowel aanvallers als verdedigers te spelen - met afzonderlijke weergaven. De aanvallers kunnen de controle over kleppen in de fabriek overnemen om druk op te bouwen in een reactievat om een explosie te veroorzaken. De verdedigers moeten letten op tekenen van aanval en ervoor zorgen dat beveiligingssystemen operationeel blijven.

Een grote zorg is de "man-in-the-middle"-aanval waarbij een slechte actor inbreekt in het besturingssysteem van de faciliteit - en ook de controle over de sensoren en instrumenten overneemt die feedback geven aan de operators. Door controle te krijgen over sensoren en klepstandindicatoren, de aanvaller zou valse metingen kunnen verzenden die de operators zouden geruststellen - terwijl de schade bleef bestaan.

"De druk- en reactantniveaus zouden normaal kunnen lijken voor de operators, terwijl de druk toeneemt naar een gevaarlijk punt, " zei Beyah. Hoewel de metingen normaal lijken, echter, een goed geïnformeerde operator kan nog steeds aanwijzingen vinden dat het systeem is aangevallen. "Hoe beter de operators het proces kennen, hoe moeilijker het zal zijn om ze voor de gek te houden, " hij zei.

Schermopname toont een chemische verwerkingsfabriek waarin kritische parameters stijgen door valse procesgegevens en stuurcommando's die door een aanvaller zijn geïnjecteerd. Krediet:Georgia Institute of Technology

Het GRFICS-systeem is gebouwd met behulp van een bestaande simulator van een chemische verwerkingsfabriek, evenals een 3D-videogame-engine die draait op virtuele Linux-machines. Het hart is de software die PLC's aanstuurt, die kan worden gewijzigd om verschillende soorten controllers te vertegenwoordigen die geschikt zijn voor een reeks faciliteiten. De mens-machine-interface kan indien nodig ook worden gewijzigd om een realistisch bedieningspaneel weer te geven dat de reactieparameters en klepcontrollerposities bewaakt.

"Dit is een compleet virtueel netwerk, zodat je je eigen toegangsdetectieregels kunt instellen en aan de verdedigende kant kunt spelen om te zien of je verdediging de aanvallen detecteert of niet, " zei David Formby, een postdoctoraal onderzoeker uit Georgia Tech die samen met Beyah Fortiphyd Logic heeft gelanceerd om industriële controlebeveiligingsproducten te ontwikkelen. "We bieden toegang tot gesimuleerde fysieke systemen waarmee studenten en operators herhaaldelijk verschillende parameters en scenario's kunnen bestuderen."

GRFICS is momenteel beschikbaar als open source, gratis download voor gebruik door klassen of individuen. Het draait op een laptop, maar vanwege het veelvuldig gebruik van afbeeldingen, vereist veel rekenkracht en geheugen. Een online versie is gepland, en toekomstige versies zullen het elektriciteitsnet simuleren, water- en afvalwaterzuiveringsinstallaties, productiefaciliteiten en andere gebruikers van PLC's.

Formby hoopt dat GRFICS het aantal mensen dat ervaring heeft met de beveiliging van industriële besturingssystemen zal uitbreiden.

"We willen deze ruimte openstellen voor meer mensen, " zei hij. "Het is nu erg moeilijk om mensen te vinden die de juiste ervaring hebben. We hebben nog niet veel aanvallen op deze systemen gezien, maar dat is niet omdat ze veilig zijn. De drempel voor mensen die willen werken in de cyber-fysieke veiligheidsruimte is op dit moment hoog, en dat willen we verlagen."

Beyah en Formby werken al enkele jaren aan het vergroten van het bewustzijn van de kwetsbaarheden die inherent zijn aan industriële controlesystemen. Terwijl de gemeenschap nog meer te doen heeft, Beyah wordt aangemoedigd.

"Een aantal jaar geleden, we hebben met veel procescontrole-ingenieurs gesproken als onderdeel van het I-Corps-programma van de NSF, " zei hij. "Het was duidelijk dat voor veel van deze mensen toen, veiligheid was geen groot probleem. Maar we hebben veranderingen gezien, en veel mensen nemen systeembeveiliging nu serieus."

Ecuador:Ontbossing vernietigt meer droog bos dan klimaatverandering

Ecuador:Ontbossing vernietigt meer droog bos dan klimaatverandering Meer verliezers dan winnaars voorspeld voor zeebodemdieren in de Zuidelijke Oceaan

Meer verliezers dan winnaars voorspeld voor zeebodemdieren in de Zuidelijke Oceaan Water in vulkaan Hawaï kan explosieve uitbarstingen veroorzaken

Water in vulkaan Hawaï kan explosieve uitbarstingen veroorzaken Waar komen de fysieke eigenschappen die we overerven vandaan?

Waar komen de fysieke eigenschappen die we overerven vandaan?  Hoe maak je een Dendrogram

Hoe maak je een Dendrogram

Hoofdlijnen

- Hoe voeden bacteriën?

- Dengue Achilleshiel inzicht biedt hoop op betere vaccins

- Wandelstranden, vrijwilligers verzamelen gegevens over dode zeevogels

- Wat maakt clowns zo griezelig?

- Wetenschappers roepen de VS op om onderzoek naar potmedicijnen voor huisdieren toe te staan

- Studie identificeert waarschijnlijke scenario's voor wereldwijde verspreiding van verwoestende gewasziekte

- Race om Indonesische krokodil te redden die is getroffen door een bandenketting

- Bacterieel controlemechanisme voor aanpassing aan veranderende omstandigheden

- Waar worden mensen blij van?

- Geen plannen om livestreams uit te stellen ondanks bloedbad in NZ:Facebooks Zuckerberg

- Rapport:hoofd van Verizons AOL, Yahoo in gesprek om te vertrekken

- Stop met het uitbesteden van de regulering van haatspraak aan sociale media

- Opel plant comeback in Rusland terwijl PSA nieuwe markten zoekt

- Facebook geconfronteerd met Oppenheimer-moment over Trump-schandaal

Onderzoekers brengen gaming naar autonome voertuigen

Onderzoekers brengen gaming naar autonome voertuigen Ingenieurs werken aan veelbelovende nieuwe geheugentechnologie

Ingenieurs werken aan veelbelovende nieuwe geheugentechnologie Een kaartschaal maken

Een kaartschaal maken Zeef houdt nanodeeltjes vast en fungeert als zonneabsorbeerder

Zeef houdt nanodeeltjes vast en fungeert als zonneabsorbeerder Onderzoekers ontdekken neurotoxine in Lake Winnipeg

Onderzoekers ontdekken neurotoxine in Lake Winnipeg Australische luchtvaartmaatschappij Qantas schrapt 90 procent internationale routes

Australische luchtvaartmaatschappij Qantas schrapt 90 procent internationale routes Terwijl bossen over de hele wereld branden, drinkwater is in gevaar

Terwijl bossen over de hele wereld branden, drinkwater is in gevaar Nieuwe studie toont aan dat bosbranden in Victoria in omvang en frequentie toenemen

Nieuwe studie toont aan dat bosbranden in Victoria in omvang en frequentie toenemen

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com