Wetenschap

Kunnen aanvallers kwaadaardigheid injecteren in medische beelden? Valse gezwellen hier en daar

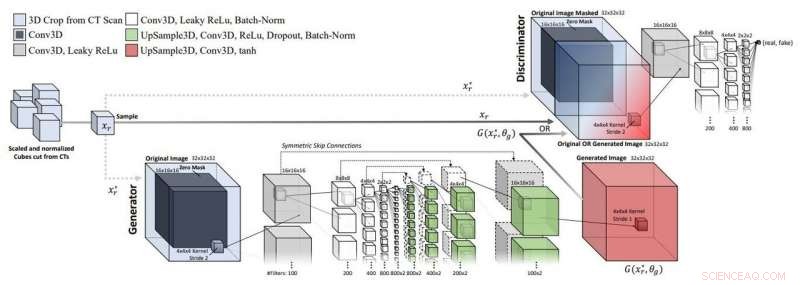

De netwerkarchitectuur, lagen, en parameters die worden gebruikt voor zowel de injectie (GANinj) als de verwijdering (GANrem) netwerken. Krediet:arXiv:1901.03597 [cs.CR]

Onderzoekers hebben meer reden gevonden om zich zorgen te maken over de mogelijkheden om binnen de medische setting te knoeien. Bewakers hebben het over de krant, "CT-GAN:Kwaadaardige manipulatie van 3D-medische beelden met behulp van Deep Learning, " die op arXiv staat. Auteurs zijn Yisroel Mirsky, Tom Mahler, Ilan Shelef en Yuval Elovici.

De software, ontworpen door experts van het Ben-Gurion University Cyber Security Research Center, werd ontworpen om te zien of een aanvaller zou kunnen knoeien met CT- en MRI-scanapparatuur om valse resultaten te produceren over patiënten met tumoren. De bevindingen gesuggereerd met alle middelen, Ja, knoeien was niet moeilijk te realiseren.

De Washington Post een veel geciteerd artikel over de kwestie, omdat het hun onderzoeksdoelen en observaties verklaarde. Het nieuwsbericht zei dat "aanvallers een presidentskandidaat of andere politici zouden kunnen aanvallen om hen te laten geloven dat ze een ernstige ziekte hebben en ervoor te zorgen dat ze zich terugtrekken uit een race om behandeling te zoeken."

Een groei hier toegevoegd, een groei die daar werd toegevoegd ... valse groei door manipulatie kwam naar voren als nog een ander type malware waarvan de medische gemeenschap op de hoogte zou moeten zijn. Radiologen kunnen via malware worden misleid om nepkankerknobbeltjes te zien, in CT- en MRI-scanapparatuur.

De malware is eigenlijk gemaakt door onderzoekers in Israël. Ze wilden zwakke plekken in de beveiliging onderzoeken, zowel in apparatuur voor medische beeldvorming als in netwerken die deze beelden verzenden.

De malware van de onderzoekers kan beide kanten op:ofwel nepgroei toevoegen aan de scans of echte laesies en knobbeltjes verwijderen; de laatste manoeuvre kan er uiteraard toe leiden dat patiënten die dringend tijdige aandacht nodig hebben, niet worden behandeld.

De malware veranderde 70 afbeeldingen en slaagde erin drie radiologen voor de gek te houden door te geloven dat patiënten kanker hadden. De onderzoekers gebruikten longkanker als focus. Kim Zetter, De Washington Post , de proef beschreven. Drie bekwame radiologen werden bedrogen. Ze stelden bijna elke keer een verkeerde diagnose. Kijk naar de cijfers.

"In het geval van scans met gefabriceerde kankergezwellen, de radiologen diagnosticeerden 99 procent van de tijd kanker. In gevallen waarin de malware echte kankergezwellen uit scans verwijderde, de radiologen zeiden dat die patiënten 94 procent van de tijd gezond waren."

Beurtelings, de onderzoeksresultaten zouden de medische gemeenschap ertoe moeten aanzetten om na te denken over mogelijke impact:de motieven van aanvallers kunnen algemeen of gericht zijn. Ze kunnen gewoon chaos willen creëren en de workflow onder druk zetten met aandacht voor apparatuur die fout is gegaan, of ze kunnen de malware gebruiken om zich op specifieke patiënten te richten.

In hun krant de auteurs boden een grimmige lijst met mogelijke doelen als een aanvaller zich wilde bemoeien met de scans. De auteurs zeiden, "We laten zien hoe een aanvaller deep-learning kan gebruiken om bewijs van medische aandoeningen toe te voegen aan of te verwijderen uit volumetrische (3-D) medische scans. Een aanvaller kan deze handeling uitvoeren om een politieke kandidaat te stoppen, sabotage onderzoek, verzekeringsfraude plegen, een terroristische daad plegen, of zelfs moord plegen."

Zetter bracht ook het mogelijke scenario naar voren waarin met vervolgscans zou worden geknoeid om te laten zien dat tumoren zich verspreiden of valselijk kleiner worden. Malware kan ook nadelige effecten hebben op onderzoeken naar geneesmiddelen en medisch onderzoek "om de resultaten te saboteren".

De hoge mate van succes van de malware doet je afvragen hoe dit kan gebeuren in ziekenhuisomgevingen. Nogmaals, voor degenen die al bekend zijn met gebeurtenissen uit het verleden, de kwestie van veiligheid verbaast niet.

BBC News heeft het geheugen van de lezers opgefrist. "Ziekenhuizen en andere zorgorganisaties zijn een populair doelwit geweest voor cyberaanvallen en velen zijn getroffen door kwaadaardige ransomware die bestanden versleutelt en de gegevens alleen retourneert wanneer slachtoffers betalen." Het rapport merkte op hoe "De NHS in 2017 hard werd getroffen door de WannaCry-ransomware, waardoor veel ziekenhuizen worstelden om gegevens te herstellen."

Waarom kan de malware voorbij beveiligingspoortjes komen? De Washington Post gaf aan dat het probleem kon worden herleid tot de apparatuur en netwerken die CT- en MRI-beelden verzenden en opslaan.

"Deze beelden worden naar radiologische werkstations en back-enddatabases gestuurd via een zogenaamd beeldarchiverings- en communicatiesysteem (PACS). Mirsky zei dat de aanval werkt omdat ziekenhuizen de scans niet digitaal ondertekenen om te voorkomen dat ze zonder detectie worden gewijzigd en geen encryptie gebruiken op hun PACS-netwerken, waardoor een indringer op het netwerk de scans kan zien en wijzigen."

PACS-netwerken zijn over het algemeen niet versleuteld. Een ander potentieel probleem dat in het artikel wordt genoemd, ligt bij die ziekenhuizen die het doen met "20 jaar oude infrastructuur" die geen nieuwere technologieën ondersteunt.

"Hoewel er nu voor sommige PACS-software versleuteling beschikbaar is, het wordt nog steeds over het algemeen niet gebruikt om compatibiliteitsredenen. Het moet communiceren met oudere systemen die niet de mogelijkheid hebben om afbeeldingen te decoderen of opnieuw te coderen, " zei De Washington Post .

Merk op dat de titel van hun onderzoekspaper de uitdrukking "GAN" heeft. Dit staat voor "een speciaal soort diep neuraal netwerk, " het generatieve vijandige netwerk. Met GAN's, je hebt twee neurale netwerken die tegen elkaar werken:de generator en de discriminator.

"In dit artikel hebben we de mogelijkheid geïntroduceerd dat een aanvaller 3D-medische beelden aanpast met behulp van deep learning. We hebben een manipulatieraamwerk (CT-GAN) gepresenteerd dat autonoom door malware kan worden uitgevoerd."

In aanvulling, "De gewijzigde afbeeldingen slaagden er ook in om geautomatiseerde screeningsystemen te misleiden, ", aldus BBC-nieuws.

Globaal genomen, volgens hun papier, "zowel radiologen als AI zijn zeer vatbaar voor CT-GAN's beeldmanipulatieaanvallen, ’ schreven de auteurs.

© 2019 Wetenschap X Netwerk

Wat is het doel van een pipet?

Wat is het doel van een pipet?  Door calcium gekatalyseerde reacties van element-H-bindingen

Door calcium gekatalyseerde reacties van element-H-bindingen De knoestige kwestie van het aroma van zachte krakeling oplossen

De knoestige kwestie van het aroma van zachte krakeling oplossen Nieuwe verbinding kan helpen bij de behandeling van eierstokkanker

Nieuwe verbinding kan helpen bij de behandeling van eierstokkanker Hoogwaardige chemicaliën voor geneesmiddelen kunnen goedkoper en groener worden gemaakt door nieuwe katalysatoren

Hoogwaardige chemicaliën voor geneesmiddelen kunnen goedkoper en groener worden gemaakt door nieuwe katalysatoren

Hoofdlijnen

- Emotionele toestanden ontdekt in vissen

- Hoe water door planten beweegt

- Wetenschappers ontdekken een eeuwenoud geval van identiteitsverwisseling in de Chesapeake Bay

- Hoe de cellen van planten, dieren en eencellige organismen te vergelijken

- Nieuwe studie toont aan dat cannabis het geheugen van oudere muizen verhoogt

- Een 3D-model van een plantencel maken met een piepschuim Ball

- Denken dieren rationeel? Onderzoeker suggereert dat rationele besluitvorming geen taal vereist

- Microbioomtransplantaties bieden ziekteresistentie in ernstig bedreigde Hawaiiaanse plant

- Soorten Agar-platen

- Straalontstekingstechnologie kan de efficiëntie verhogen en de uitstoot van verbrandingsmotoren verlagen

- Stroom van klachten naar EU-landen sinds de invoering van de datawet

- Op natrium gebaseerde batterijen kunnen uw smartphone goedkoper en schoner maken

- Google biedt oplossingen om meer EU Android-boetes te vermijden

- Nieuwe methode om de energie-efficiëntie van hele wijken in te schatten

Afbeelding:Gaia avionica-model

Afbeelding:Gaia avionica-model Mattel blaast Hot Wheels op naar nieuwe digitale generatie

Mattel blaast Hot Wheels op naar nieuwe digitale generatie Meer werknemers aan het werk krijgen misschien niet meer werk gedaan, mieren (en robots) laten zien

Meer werknemers aan het werk krijgen misschien niet meer werk gedaan, mieren (en robots) laten zien Zelfbewuste materialen vormen de basis voor levende structuren

Zelfbewuste materialen vormen de basis voor levende structuren Wetenschappers ontdekken dat een enkele laag kleine diamanten de elektronenemissie verhoogt 13, 000-voudig

Wetenschappers ontdekken dat een enkele laag kleine diamanten de elektronenemissie verhoogt 13, 000-voudig Levende sensoren onderzoeken mysteries van de darm

Levende sensoren onderzoeken mysteries van de darm Balanceren tussen klimaat- en ontwikkelingsdoelen

Balanceren tussen klimaat- en ontwikkelingsdoelen De effecten van klimaatverandering kwantificeren

De effecten van klimaatverandering kwantificeren

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | German | Dutch | Norway | Swedish | Danish |

-

Wetenschap © https://nl.scienceaq.com