Wetenschap

Cyberspace is het volgende front in het conflict tussen Iran en de VS - en particuliere bedrijven kunnen de dupe worden

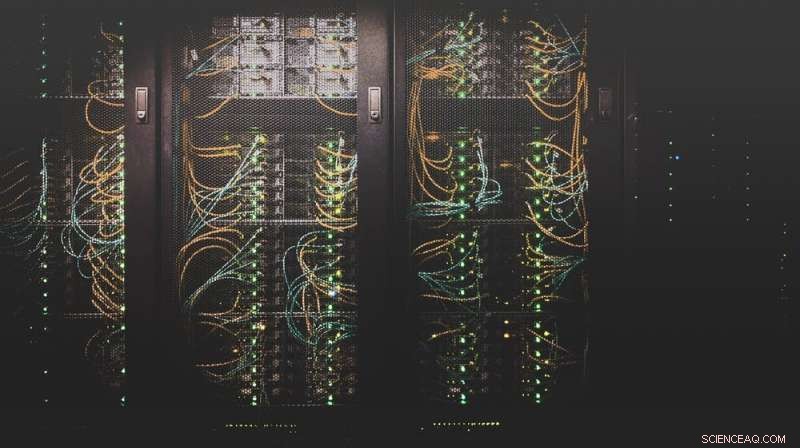

Frontlinies in een Iran-VS cyberoorlog zijn verspreid over het hele land. Krediet:Taylor Vick/Unsplash, CC BY

Iran en andere landen voeren de afgelopen tien jaar een stealth-cyberoorlog tegen de Verenigde Staten, richt zich grotendeels niet op de overheid zelf, maar liever, kritische infrastructuurbedrijven. Deze bedreiging voor de particuliere sector zal nog veel erger worden voordat het beter wordt en bedrijven moeten erop voorbereid zijn om ermee om te gaan.

Zoals in de dagen van piraten en kapers, een groot deel van de kritieke infrastructuur van onze natie wordt gecontroleerd door particuliere bedrijven en vijandige naties en hun volmachten richten zich agressief op hen.

Het cyberconflict tussen de VS en Iran suddert al jaren, maar de huidige crisis kookte over met Iraanse aanvallen op Amerikaanse belangen in Irak die leidden tot de Amerikaanse drone-aanval op 3 januari waarbij een hoge Iraanse generaal en terroristische leider omkwamen. De opperste leider van Iran dreigde met "harde wraak, " maar zei dat Iran die inspanningen zou beperken tot militaire doelen.

Maar zelfs voordat Iraanse raketten op 7 januari Amerikaanse militaire bases in Irak troffen, pro-Iraanse hackers hebben naar verluidt ten minste één aan de Amerikaanse overheid gerelateerde website aangevallen, samen met een aantal particuliere bedrijfssites. Van grotere zorg, een nieuw rapport beschrijft belangrijke recente inspanningen van Iran om de Amerikaanse elektriciteitsvoorziening in gevaar te brengen, olie- en gasbedrijven.

Iran, die naar verluidt de Saoedi-Arabische energieproductie heeft aangevallen, is ook in staat, volgens Amerikaanse functionarissen, van het uitvoeren van "aanvallen op duizenden elektriciteitsnetten, waterplanten, en gezondheids- en technologiebedrijven" in de VS en West-Europa. Het verstoren van deze systemen kan aanzienlijke schade aan huizen en bedrijven veroorzaken en, in het slechtste geval, verwondingen en overlijden.

Een groot deel van onze gerichte kritieke infrastructuur staat onder controle van particuliere bedrijven. Zonder bescherming van de overheid - en bij het ontbreken van overeengekomen regels voor cyberoorlogvoering - lopen bedrijven een hoog risico, en strikte Amerikaanse strafwetten verbieden veel vormen van cyberzelfverdediging door particuliere bedrijven. Maar er zijn duidelijke maatregelen die bedrijven kunnen nemen, zowel om zichzelf te beschermen als om onze collectieve nationale cyberbeveiliging te verbeteren.

Wat gaat Iran doen?

Hoewel het onmogelijk is om het gedrag van het Iraanse regime en hun vele volmachten met zekerheid te voorspellen, hun cyberaanvallen zullen waarschijnlijk veel verder gaan dan overheidssystemen, die redelijk goed verdedigd worden. Iran en zijn aanhangers zullen zich waarschijnlijk concentreren op gemakkelijkere doelen die worden beheerd door particuliere bedrijven.

Een recente waarschuwing van het Amerikaanse ministerie van Binnenlandse Veiligheid benadrukt het vermogen en de bereidheid van Iran om het afgelopen decennium meerdere soorten destructieve cyberaanvallen uit te voeren. Volgens aanklachten ingediend door het Amerikaanse ministerie van Justitie, zoals geciteerd in de DHS-waarschuwing:

- Al in 2011 Iran heeft talloze Distributed Denial of Service (DDoS)-aanvallen uitgevoerd, enorme hoeveelheden internetverkeer verzenden om websites offline te halen. De DDoS-aanvallen van Iran zijn gericht, onder andere, financiële instellingen, voor wie de resulterende downtime naar verluidt miljoenen dollars heeft gekost.

- In 2013, een of meer Iraniërs die voor de Revolutionaire Garde van het land werken, hebben illegaal toegang gekregen tot het controlesysteem van een dam in New York, hoewel er blijkbaar geen directe schade werd aangericht.

- In 2014, Iran voerde een aanval uit op de Sands Las Vegas Corporation, het stelen van de creditcard van de klant, Sociale zekerheid en rijbewijsnummers en het wissen van alle gegevens van Sands' computersystemen.

- Tussen 2013 en 2017, hackers die namens de Iraanse Revolutionaire Garde werken, voerden een "massale" cyberdiefstaloperatie uit, gericht op academische en intellectuele eigendomsgegevens, samen met e-mailinformatie, van honderden universiteiten, meer dan 45 bedrijven, ten minste twee federale agentschappen, ten minste twee deelstaatregeringen en de Verenigde Naties.

Het is mogelijk dat nieuwe inspanningen in deze richting gepland en getimed kunnen worden om de komende Amerikaanse verkiezingen te beïnvloeden. In aanvulling, andere landen zouden aanvallen kunnen lanceren en proberen Iran de schuld te geven, of vice versa.

Geen duidelijke cyber rules of engagement

Voor conventionele en zelfs nucleaire oorlogvoering, naties hebben, door de eeuwen heen, ingestemd met regels van gewapende conflicten. Ze hebben manieren ontwikkeld om hun intenties om een conflict te escaleren of te de-escaleren kenbaar te maken. De VS en Iran hebben voor nu, hun openbare militaire conflict de-escaleren, dankzij Iran dat waarschuwt voor zijn raketaanval en niemand doodt of verwondt en dat de VS geen verdere militaire actie ondernemen.

Maar cyberspace blijft het wilde westen, met weinig, indien van toepassing, overeengekomen gedragsregels of goed begrepen signaleringsmechanismen. Dit maakt elk aanhoudend cyberconflict tussen Iran en zijn vijanden des te gevaarlijker, met kritieke infrastructuurbedrijven die het risico lopen in het kruisvuur terecht te komen.

Zonder overheidssteun, die bedrijven staan grotendeels alleen in hun verdediging tegen aanvallen van Iraanse of andere buitenlandse regeringen. Strenge strafwetten beperken de defensieve opties van bedrijven ernstig, verbieden, bijvoorbeeld, technologieën om gestolen gegevens op te sporen en te vernietigen.

Collectieve cyberdefensie

Dat alles gezegd, er zijn stappen die bedrijven kunnen nemen om zichzelf te beschermen, niet alleen tegen aanvallen van Iran of andere regeringen, maar ook tegen hacking door datadieven, ransomware-bendes, zakelijke rivalen, ontevreden werknemers of iemand anders.

Waakzaamheid en communicatie zijn de sleutelwoorden. Bedrijven, met name in kritieke infrastructuursectoren zoals energie, financieel, telecommunicatie en gezondheidszorg, nauwer dan normaal contact moeten onderhouden met de juiste overheidsinstanties, waaronder het ministerie van Binnenlandse Veiligheid, de FBI en de juiste centra voor het delen en analyseren van cyberinformatie. ISAC's kunnen bedrijven helpen om snel informatie over bedreigingen van de overheid te krijgen en aanvallen te melden die gevolgen kunnen hebben voor meer dan één bedrijf.

Bedrijven moeten hun systemen ook zorgvuldig controleren op malware die eerder kwaadwillig is ingebracht om toekomstige aanvallen mogelijk te maken. Zij zouden moeten, natuurlijk, scan hun systemen doorlopend op virussen en andere kwaadaardige code waarmee hackers ongeautoriseerde toegang tot systemen of gegevens kunnen krijgen. Bedrijven moeten ook veilig back-ups maken van hun gegevens, het dataverkeer op hun netwerken nauwlettend in de gaten houden, vereisen dat werknemers multi-factor authenticatie gebruiken bij het inloggen op IT-bronnen, en bieden cyberbeveiligingstraining en -bewustzijn aan werknemers.

Het beschermen van onze nationale en economische veiligheid tegen aanvallen is in handen van particulieren en bedrijven op een manier die misschien niet meer waar is sinds Britse booteigenaren het leger van hun land van vernietiging in Duinkerken in 1940 hebben gered. Door redelijke cyberbeveiligingsmaatregelen te nemen, bedrijven, en wij allemaal individueel, kunnen niet alleen onszelf en onze natie helpen beschermen, maar misschien, zelfs helpen om een oorlog te voorkomen.

Dit artikel is opnieuw gepubliceerd vanuit The Conversation onder een Creative Commons-licentie. Lees het originele artikel.

Historische gegevens helpen bij het ontdekken van een nieuw mechanisme in de dodelijke aardbeving in Taiwan in 1906

Historische gegevens helpen bij het ontdekken van een nieuw mechanisme in de dodelijke aardbeving in Taiwan in 1906 Studie vindt koeling van zes graden Celsius op het land tijdens de laatste ijstijd

Studie vindt koeling van zes graden Celsius op het land tijdens de laatste ijstijd Terwijl een nieuwe hittegolf Californië verscheurt, experts zeggen dat de gevolgen voor de gezondheid zullen verergeren door klimaatverandering

Terwijl een nieuwe hittegolf Californië verscheurt, experts zeggen dat de gevolgen voor de gezondheid zullen verergeren door klimaatverandering Warm Arctisch betekent kouder, sneeuwrijkere winters in het noordoosten van de VS, studie zegt:

Warm Arctisch betekent kouder, sneeuwrijkere winters in het noordoosten van de VS, studie zegt: De Indonesische berg Sinabung schiet een rookkolom en as de lucht in

De Indonesische berg Sinabung schiet een rookkolom en as de lucht in

Hoofdlijnen

- Wat is de subeenheid van DNA genaamd?

- Aardworm Kenmerken

- Wat gebeurt er als dieren geïsoleerd evolueren?

- De locatie van Cilia en Flagella

- Hoe maak je een 3D-celmembraamodel

- Welke voordelen bieden celwanden plantencellen die contact maken met zoet water?

- Hoe zijn dieren en planten vergelijkbaar?

- Waarom maakt het hebben van te veel opties het moeilijker om te kiezen?

- Vrouwelijke wetenschappers die de wereld veranderden

- De antenne-evaluatiemethode van NIST kan helpen de 5G-netwerkcapaciteit te vergroten en kosten te besparen

- Eerste volledig oplaadbare kooldioxidebatterij met koolstofneutraliteit

- Kunstmatige intelligentie verbetert de veiligheid op de snelweg in Las Vegas

- Onderzoekers rapporteren voortgang op moleculair data-opslagsysteem

- Lesotho komt naar voren als onwaarschijnlijk testbed voor 5G-revolutie

Ransomware-aanval treft meer dan 20 lokale overheden in Texas

Ransomware-aanval treft meer dan 20 lokale overheden in Texas Ouderbetrokkenheid speelt een sleutelrol in de academische prestaties van kinderen, uit onderzoek blijkt

Ouderbetrokkenheid speelt een sleutelrol in de academische prestaties van kinderen, uit onderzoek blijkt Vraag en antwoord:Betreden op krimpend ijs

Vraag en antwoord:Betreden op krimpend ijs Nieuwe manier om bioactieve spinzijde te vormen voor medisch gebruik

Nieuwe manier om bioactieve spinzijde te vormen voor medisch gebruik Ultrasnelle beeldvorming van elektronengolven in grafeen (met video)

Ultrasnelle beeldvorming van elektronengolven in grafeen (met video) Uber schakelt achteruit bij teleurstellend Wall Street-debuut

Uber schakelt achteruit bij teleurstellend Wall Street-debuut Hoe boombanden kunnen helpen het stadsbos te behouden

Hoe boombanden kunnen helpen het stadsbos te behouden Astronomen ontdekken twee heldere quasars met een hoge roodverschuiving

Astronomen ontdekken twee heldere quasars met een hoge roodverschuiving

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com