Wetenschap

Hoe hackers wifi kunnen gebruiken om u in uw huis te volgen

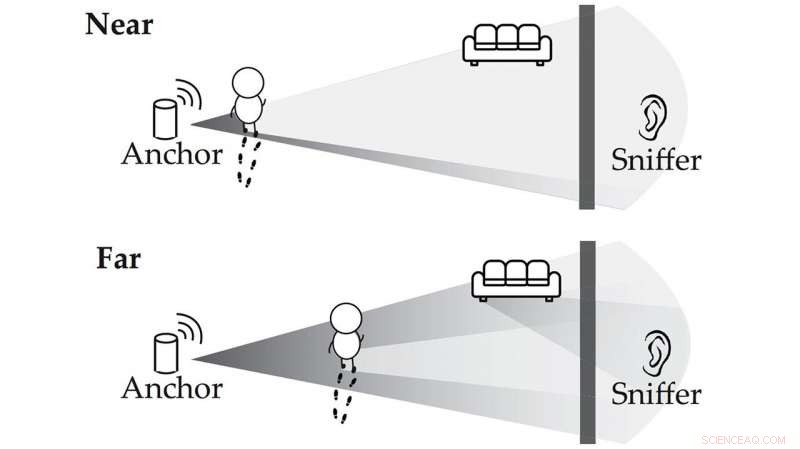

Afbeelding laat zien hoe goedkope apparaten wifi-signalen kunnen omzetten in bewegingsdetectoren. Krediet:Universiteit van Chicago

Omdat aangesloten apparaten zoals spraakassistenten, beveiligingscamera's, en slimme apparaten groeien in populariteit, de huizen en kantoren waar ze zijn geïnstalleerd, raken steeds meer gevuld met een dicht web van wifi-signalen.

Een nieuwe studie van de Universiteit van Chicago en de Universiteit van Californië, Onderzoekers van Santa Barbara ontdekken dat externe aanvallers goedkope technologie kunnen gebruiken om deze omgevingssignalen om te zetten in bewegingsdetectoren. activiteiten in een gebouw monitoren zonder zelf te worden gedetecteerd.

Met slechts een kleine in de handel verkrijgbare wifi-ontvanger, een aanvaller van buiten de doellocatie kan de sterkte meten van signalen die worden uitgezonden door aangesloten apparaten en een locatie op afstand bewaken op beweging, voelen of een kamer bezet is. Het onderzoek, onder leiding van toonaangevende computerwetenschappers van UChicago, Heather Zheng en Ben Zhao, onthult de techniek van deze aanvallen en mogelijke verdedigingen.

"Het is wat we een stille bewakingsaanval noemen, " zei Zheng, een Neubauer Professor in Computer Science aan de Universiteit van Chicago en expert op het gebied van netwerken, beveiliging en draadloze technologieën. "Het gaat niet alleen om privacy, het gaat meer om fysieke beveiliging. Door alleen maar naar bestaande wifi-signalen te luisteren, iemand zal door de muur kunnen kijken en detecteren of er activiteit is of waar een mens is, zelfs zonder de locatie van de apparaten te kennen. Ze kunnen in wezen een bewakingssurveillance van veel locaties uitvoeren. Dat is heel gevaarlijk."

Het onderzoek bouwt voort op eerdere bevindingen die de mogelijkheid aantoonden om "door muren te kijken" met behulp van wifi-signalen. Echter, eerdere methoden detecteerden activiteit binnenshuis door signalen het gebouw in te sturen en te meten hoe ze worden teruggekaatst naar een ontvanger, een methode die gemakkelijk te detecteren en te verdedigen zou zijn. De nieuwe aanpak vereist alleen "passief luisteren" naar de bestaande wifi-signalen van een gebouw, hoeft geen signalen te verzenden of encryptie te verbreken, en wordt nauwkeuriger naarmate er meer verbonden apparaten aanwezig zijn, aanleiding geven tot grote bezorgdheid over de veiligheid.

"Het zorgwekkende hier is dat de aanvaller minimale kosten heeft, kan zwijgen zonder enig signaal af te geven, en toch informatie over u kunnen krijgen, ' zei Zheng.

Aangesloten apparaten communiceren doorgaans niet rechtstreeks met internet, maar doe dit door regelmatig signalen naar een toegangspunt te sturen, een hardwareapparaat zoals een router. Wanneer een persoon in dit gesprek in de buurt van een van beide apparaten loopt, het verandert het signaal subtiel, zodanig dat de verstoring kan worden gedetecteerd door een nabije ontvanger die het signaal "snuffelt". Dat is genoeg informatie voor een waarnemer om te weten of een persoon (of groot dier, de onderzoekers toevoegen) is in de kamer, met een zeer hoge nauwkeurigheid.

Omdat de meeste bouwmaterialen de verspreiding van wifi-signalen niet blokkeren, de ontvanger hoeft zich niet eens in dezelfde kamer of hetzelfde gebouw te bevinden als het toegangspunt of aangesloten apparaten om deze wijzigingen op te vangen. Deze Wi-Fi-sniffers zijn kant-en-klaar verkrijgbaar en niet duur, meestal minder dan $ 20. Ze zijn ook klein en onopvallend, gemakkelijk te verbergen in de buurt van doellocaties, en passief:er wordt geen signaal verzonden dat door het doelwit kan worden gedetecteerd.

De onderzoekers stelden ook verschillende methoden voor om deze surveillancetechniek te blokkeren. Een bescherming zou zijn om gebouwen te isoleren tegen Wi-Fi-lekkage; echter, dit zou ook wenselijke signalen voorkomen, zoals van zendmasten, van binnenkomen. In plaats daarvan, ze stellen een eenvoudige technische methode voor waarbij toegangspunten een "cover-signaal" uitzenden dat zich vermengt met signalen van aangesloten apparaten, het produceren van valse gegevens die iedereen die snuift naar wifi-handtekeningen van beweging zou verwarren.

"Wat de hacker zal zien, is dat er altijd mensen in de buurt zijn, dus in wezen creëer je lawaai, en ze kunnen niet zeggen of er een echte persoon is of niet, "Zei Zheng. "Je kunt het zien als een privacyknop op je toegangspunt; je klikt erop en offert een beetje van de bandbreedte op, maar het beschermt uw privacy."

Zheng hoopt dat routerfabrikanten zullen overwegen om deze privacyfunctie in toekomstige modellen te introduceren; sommige van die bedrijven hebben nieuwe functies aangekondigd die een vergelijkbare methode voor bewegingsdetectie gebruiken, op de markt gebracht als een voordeel voor huisbeveiliging. Het UChicago-onderzoek heeft al aandacht gekregen van Technology Review, Business Insider en andere technische publicaties, bewustmaking van deze nieuwe kwetsbaarheid.

De studie weerspiegelt ook een groeiend onderzoeksgebied in de afdeling Computerwetenschappen, onderzoeken van problemen rond steeds vaker voorkomende verbonden "Internet of Things"-apparaten. De IoT-beveiligings- en privacygroep, waaronder Zhao en Zheng en extra faculteitsleden, waaronder Nick Feamster, Blaze, en Marshini Chetty, zal zowel de voordelen als de potentiële kwetsbaarheden van deze technologieën onderzoeken, en een nieuw IoT-lab in het Center for Data and Computing biedt apparaten voor onderzoekers en studenten om te hacken en te studeren voor onderzoek.

Enzymenbeweging kan de sleutel zijn tot nieuwe kankermedicijnen

Enzymenbeweging kan de sleutel zijn tot nieuwe kankermedicijnen Onderzoekers ontwerpen thermische huid om de temperatuur van satellieten te handhaven

Onderzoekers ontwerpen thermische huid om de temperatuur van satellieten te handhaven Neutronen onderzoeken zuurstofgenererend enzym voor een groenere benadering van schoon water

Neutronen onderzoeken zuurstofgenererend enzym voor een groenere benadering van schoon water Hoe equivalente eenheden te berekenen

Hoe equivalente eenheden te berekenen Welke gassen maken de lucht die we ademen?

Welke gassen maken de lucht die we ademen?

NASA vindt tropische cycloon Harold tussen Vanuatu en Fiji

NASA vindt tropische cycloon Harold tussen Vanuatu en Fiji Methoden voor het volgen van microbiële fecale vervuiling in water

Methoden voor het volgen van microbiële fecale vervuiling in water Onderzoek wijst uit dat Amerikaanse steden hun broeikasgasemissies met bijna 20% onderschatten

Onderzoek wijst uit dat Amerikaanse steden hun broeikasgasemissies met bijna 20% onderschatten Team onderzoekt hoe het klimaat de frequentie van natuurbranden beïnvloedt

Team onderzoekt hoe het klimaat de frequentie van natuurbranden beïnvloedt NASA ziet tropische depressie 05W nadert China's Hainan Island

NASA ziet tropische depressie 05W nadert China's Hainan Island

Hoofdlijnen

- Structurele niveaus van organisatie van het menselijk lichaam

- Research Paper Topics in Biochemistry

- Ons begrip vergroten van de impact van verbindingen geproduceerd door bepaalde visparasieten

- Een zwaartekrachttheorie ontwikkelen voor ecologie

- Studie biedt gedetailleerd inzicht in het vroege leven van grijze zeehondenpups op zee

- COVID-19 heeft de manier waarop we rouwen veranderd

- Knoestige problemen in DNA

- Stamcellen die vetweefsel genereren, hebben een circadiane klok

- Bronnen van de Lactase Enzyme

- Vietnams nieuwste luchtvaartmaatschappij Bamboo neemt eerste vlucht

- Hoe het klimaat de levering van zonne- en windenergie beïnvloedt

- Anonieme Twitter-trol veroordeeld voor misbruik in België

- Samsung Electronics signaleert daling van 56% in bedrijfsresultaat Q3

- Nederlands oog Air France-ellende uit angst voor tegenwind voor KLM

Vroege mensen gebruikten hakgereedschap om botten van dieren te breken en het beenmerg te consumeren

Vroege mensen gebruikten hakgereedschap om botten van dieren te breken en het beenmerg te consumeren Verschillende soorten licht creëren met manipuleerbare kwantumeigenschappen

Verschillende soorten licht creëren met manipuleerbare kwantumeigenschappen Een grote stap dichter bij een levensvatbaar opnamemateriaal voor toekomstige harde schijven

Een grote stap dichter bij een levensvatbaar opnamemateriaal voor toekomstige harde schijven Vluchten geannuleerd tijdens de ergste zandstorm in China in tien jaar

Vluchten geannuleerd tijdens de ergste zandstorm in China in tien jaar Hoe werken luchtkerntransformatoren?

Hoe werken luchtkerntransformatoren?  De autowetgeving in Japan heeft de luchtkwaliteit verbeterd

De autowetgeving in Japan heeft de luchtkwaliteit verbeterd Een nieuw hulpmiddel om de evolutie van sterrenstelsels te bestuderen

Een nieuw hulpmiddel om de evolutie van sterrenstelsels te bestuderen Planeetvorming kan eerder beginnen dan eerder werd gedacht

Planeetvorming kan eerder beginnen dan eerder werd gedacht

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com