Wetenschap

Sleutel-gissing blockchain-banditisme wordt ontdekt in beveiligingsonderzoek

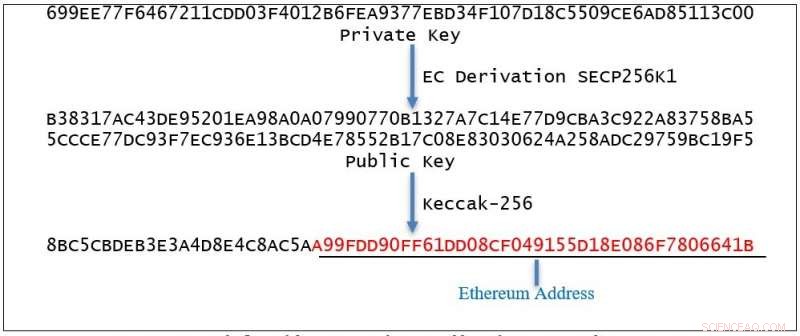

Voorbeeldstroom voor het afleiden van een Ethereum-adres van een privésleutel. Krediet:onafhankelijke beveiligingsbeoordelaars

Een bandietenverhaal van het soort cryptocurrency was deze week een populair item op technische sites, met duizelingwekkende hoeveelheden geld opgeschept door een blockchain-bandiet, en opgemerkt door beveiligingsadviseurs, Onafhankelijke beveiligingsbeoordelaars.

De zwakte komt van het slecht geïmplementeerde genereren van privésleutels, diefstal van cryptocurrency mogelijk maken. De bandiet raadt privésleutels - en de bandiet scoort miljoenen.

Onderzoekers zagen 732 actief privésleutels gebruiken op de Ethereum-blockchain. "Ons onderzoek probeerde Ethereum-adressen te lokaliseren op basis van het gebruik van zwakke sleutels, en om te onderzoeken hoe die adressen worden gebruikt, "zei het team in hun paper. (Het Ethereum-project gebruikt cryptografie met elliptische krommen om het openbare/private sleutelpaar te genereren.)

In het proces, en gedetailleerd door Andy Greenberg in Bedrade , de onderzoekers ontdekten dat gebruikers van cryptocurrency de afgelopen jaren hun cryptoschatten hebben opgeslagen met honderden gemakkelijk te raden privésleutels. Ze ontdekten ook een bandiet.

Hoe hebben de onderzoekers de sleutels gevonden? Programmeerfouten in software die de privésleutels heeft gegenereerd. "Deze privésleutels zijn niet voldoende willekeurig, waardoor het voor een computer triviaal is om brute kracht te gebruiken en uiteindelijk te raden, ", aldus de ISE-blog.

"Een enkele Ethereum-account lijkt een fortuin van 45 te hebben overgeheveld, 000 ether - op een gegeven moment meer dan $ 50 miljoen waard - met dezelfde trucs voor het raden van sleutels."

Hun video-notities:"Tijdens het onderzoek naar het genereren van sleutels op de blockchain van Ethereum ontdekten we dat fondsen van zwakke privésleuteladressen door iemand worden gestolen. Op 13/01/18, deze blockchain-bandiet had een saldo van 37, 926 ETH ter waarde van $ 54 miljoen."

ISE ontdekte 732 privésleutels en de bijbehorende openbare sleutels. Ze schreven over hun methode in hun paper. Ze zeiden, "in plaats van te proberen willekeurige privésleutels bruut te forceren, we hebben manieren bedacht om sleutels te ontdekken die mogelijk zijn gegenereerd met behulp van foutieve code, defecte generatoren voor willekeurige getallen, of een combinatie van beide."

Adriaan Bednarek, veiligheidsadviseur, zoals geciteerd in Bedrade . "Wie deze man of deze jongens ook zijn, ze besteden veel rekentijd aan het zoeken naar nieuwe portemonnees, elke transactie bekijken, en kijken of ze de sleutel hebben."

ISE heeft een aantal aanbevelingen gedaan op basis van hun onderzoeksresultaten, inclusief deze. Gebruik een cryptografisch veilige pseudo-willekeurige nummergenerator in plaats van zomaar een pseudo-willekeurige nummergenerator; de broncode en de resulterende gecompileerde code controleren om te controleren of willekeurig gegenereerde sleutels niet worden afgekapt of misvormd worden door defecte workflows die ermee samenwerken; genereer geen privésleutels op basis van wachtwoordzinnen, ook wel brain wallets genoemd, omdat mensen de neiging hebben om gemakkelijk te raden wachtwoordzinnen te gebruiken.

Net zo belangrijk, dit is geen eenmalige escapade. De diefstallen gaan door.

ISE's blog zei:"de bandiet lijkt een voortdurende campagne te voeren om cryptocurrencies te plunderen uit portefeuilles die zijn afgeleid van zwakke privésleutels. ISE-onderzoekers plaatsten opzettelijk één Amerikaanse dollar aan ETH in een zwakke, van privésleutel afgeleide portemonnee en waren er getuige van dat binnen enkele seconden, de ETH werd overgebracht naar de portemonnee van de bandiet."

Wie zou dit kunnen doen? Bednarek heeft geen idee wie de blockchain-bandiet zou kunnen zijn, schreef Groenberg. "Het zou me niet verbazen als het een staatsacteur is, zoals Noord-Korea, maar dat is allemaal maar speculatie, ' zei Bednarek.

© 2019 Wetenschap X Netwerk

Nieuw materiaal gemaakt om de fossiele brandstofindustrie op te ruimen

Nieuw materiaal gemaakt om de fossiele brandstofindustrie op te ruimen De massaverhouding berekenen

De massaverhouding berekenen  Neutronen onderzoeken zuurstofgenererend enzym voor een groenere benadering van schoon water

Neutronen onderzoeken zuurstofgenererend enzym voor een groenere benadering van schoon water Extreme biomimetica - de zoektocht naar natuurlijke bronnen van materiaaltechnische inspiratie

Extreme biomimetica - de zoektocht naar natuurlijke bronnen van materiaaltechnische inspiratie Nieuwe techniek kan de productie van afval naar methaan versnellen

Nieuwe techniek kan de productie van afval naar methaan versnellen

Hoofdlijnen

- Wat is de pH van bloed?

- Soorten berekenen Evenness

- Live 3D-beeldvorming benadrukt cellulaire activiteit tijdens embryonale hartontwikkeling

- Eerste Amerikaanse vrouw bevalt van getransplanteerde baarmoeder

- Een dierencel maken voor een wetenschapsproject

- Samenstelling van de celwand van de zes koninkrijken

- 25 soorten onthuld voor 25 Genomes Project

- Hoe zijn schimmels en planten vergelijkbaar?

- Hoe beïnvloedt de temperatuur het metabolisme?

- Onderzoekers ontwikkelen algoritme om nepgebruikers op veel sociale netwerken te lokaliseren

- Ingenieurs ontwikkelen robotachtige begroeter om nieuwkomers te verwelkomen

- Facebooks nieuwe valutaplan wordt onder de loep genomen in het Congres

- Google stopt transcriptie van assistent-spraakgegevens in EU

- United Technologies breekt in 3 onafhankelijke bedrijven in

Wiskundige onthult oudste voorbeeld van toegepaste meetkunde ter wereld

Wiskundige onthult oudste voorbeeld van toegepaste meetkunde ter wereld Onderzoekers pleiten voor waarheidsgetrouw beeld van huiselijk geweld

Onderzoekers pleiten voor waarheidsgetrouw beeld van huiselijk geweld Indonesië vergroot gevarenzone rond vulkaaneiland

Indonesië vergroot gevarenzone rond vulkaaneiland NASA volgt een zwakkere tyfoon Wutip door noordwestelijke Stille Oceaan

NASA volgt een zwakkere tyfoon Wutip door noordwestelijke Stille Oceaan Grafische Australische video van Japanse walvisvangst vrijgegeven

Grafische Australische video van Japanse walvisvangst vrijgegeven Het door de doodstraf opgelegde onrecht uitbannen

Het door de doodstraf opgelegde onrecht uitbannen Geocolor afbeelding van orkaan Irma

Geocolor afbeelding van orkaan Irma NASA vindt klein gebied met zware regen in tropische cycloon Kyarr

NASA vindt klein gebied met zware regen in tropische cycloon Kyarr

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | German | Dutch | Norway | Swedish | Danish |

-

Wetenschap © https://nl.scienceaq.com