Wetenschap

Het internet der dingen beveiligen in het kwantumtijdperk

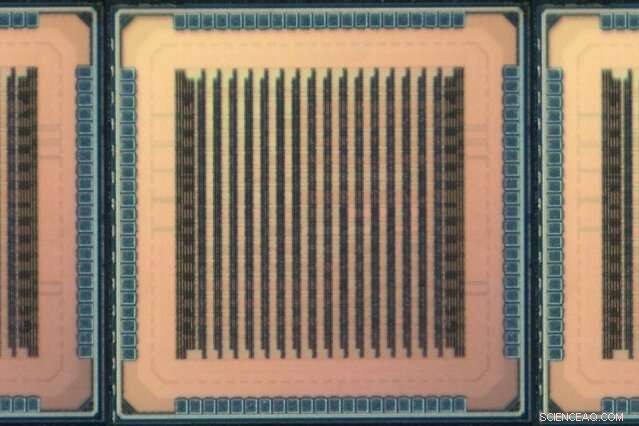

MIT-onderzoekers hebben een nieuwe chip ontwikkeld die complexe kwantumbestendige coderingsschema's efficiënt genoeg kan berekenen om apparaten met een laag vermogen "internet of things" (IoT) te beschermen. Krediet:Massachusetts Institute of Technology

MIT-onderzoekers hebben een nieuw cryptografiecircuit ontwikkeld dat kan worden gebruikt om apparaten met een laag vermogen "internet of things" (IoT) te beschermen in het komende tijdperk van quantum computing.

Quantumcomputers kunnen in principe berekeningen uitvoeren die vandaag de dag praktisch onmogelijk zijn voor klassieke computers. Het online en op de markt brengen van kwantumcomputers kan op een dag vooruitgang in medisch onderzoek mogelijk maken, ontdekking van medicijnen, en andere toepassingen. Maar er is een addertje onder het gras:als hackers ook toegang hebben tot kwantumcomputers, ze zouden mogelijk de krachtige coderingsschema's kunnen doorbreken die momenteel gegevens beschermen die tussen apparaten worden uitgewisseld.

Het meest veelbelovende kwantumbestendige versleutelingsschema van vandaag wordt "roostergebaseerde cryptografie, " die informatie verbergt in uiterst gecompliceerde wiskundige structuren. Tot op heden, geen enkel bekend kwantumalgoritme kan zijn verdediging doorbreken. Maar deze schema's zijn veel te rekenintensief voor IoT-apparaten, die alleen genoeg energie kan sparen voor eenvoudige gegevensverwerking.

In een paper gepresenteerd op de recente International Solid-State Circuits Conference, MIT-onderzoekers beschrijven een nieuwe circuitarchitectuur en statistische optimalisatietrucs die kunnen worden gebruikt om op roosters gebaseerde cryptografie efficiënt te berekenen. De chips van 2 millimeter in het kwadraat die het team heeft ontwikkeld, zijn efficiënt genoeg voor integratie in elk bestaand IoT-apparaat.

De architectuur is aanpasbaar om plaats te bieden aan de meerdere op roosters gebaseerde schema's die momenteel worden bestudeerd ter voorbereiding op de dag dat kwantumcomputers online komen. "Dat kan over een paar decennia zijn, maar uitzoeken of deze technieken echt veilig zijn, duurt lang, " zegt eerste auteur Utsav Banerjee, een afgestudeerde student elektrotechniek en informatica. "Het lijkt misschien vroeg, maar eerder is altijd beter."

Bovendien, zeggen de onderzoekers, het circuit is het eerste in zijn soort dat voldoet aan de normen voor op roosters gebaseerde cryptografie die zijn vastgesteld door het National Institute of Standards and Technology (NIST), een agentschap van het Amerikaanse ministerie van Handel dat voorschriften voor de huidige encryptieschema's vindt en schrijft.

Deelnemen aan Banerjee op het papier zijn Anantha Chandrakasan, decaan van de MIT's School of Engineering en de Vannevar Bush Professor of Electrical Engineering and Computer Science, en Abhishek Pathak van het Indian Institute of Technology.

Efficiënte bemonstering

Halverwege de jaren negentig, MIT-professor Peter Shor ontwikkelde een kwantumalgoritme dat in wezen alle moderne cryptografieschema's kan doorbreken. Vanaf dat moment, NIST heeft geprobeerd de veiligste postquantum-encryptieschema's te vinden. Dit gebeurt in fasen; elke fase bevat een lijst met de meest veilige en praktische schema's. Twee weken geleden, het bureau ging zijn tweede fase in voor postquantumcryptografie, met op roosters gebaseerde schema's die de helft van de lijst uitmaken.

In de nieuwe studie de onderzoekers implementeerden eerst op commerciële microprocessors verschillende NIST-roostergebaseerde cryptografieschema's uit de eerste fase van het bureau. Dit bracht twee knelpunten aan het licht voor efficiëntie en prestaties:het genereren van willekeurige getallen en gegevensopslag.

Het genereren van willekeurige getallen is het belangrijkste onderdeel van alle cryptografieschema's, omdat die cijfers worden gebruikt om veilige encryptiesleutels te genereren die niet kunnen worden voorspeld. Dat wordt berekend via een tweeledig proces dat 'sampling' wordt genoemd.

Sampling genereert eerst pseudo-willekeurige getallen van een bekende, eindige verzameling van waarden die een gelijke kans hebben om geselecteerd te worden. Vervolgens, een "postprocessing" -stap zet die pseudowillekeurige getallen om in een andere kansverdeling met een gespecificeerde standaarddeviatie - een limiet voor hoeveel de waarden van elkaar kunnen verschillen - die de getallen verder willekeurig maakt. In principe, de willekeurige getallen moeten voldoen aan zorgvuldig gekozen statistische parameters. Dit moeilijke wiskundige probleem verbruikt ongeveer 80 procent van alle rekenenergie die nodig is voor op roosters gebaseerde cryptografie.

Na analyse van alle beschikbare methoden voor bemonstering, vonden de onderzoekers dat een methode, SHA-3 genoemd, kan veel pseudo-willekeurige getallen twee of drie keer efficiënter genereren dan alle andere. Ze hebben SHA-3 aangepast om op roosters gebaseerde cryptografie-sampling aan te kunnen. Daar bovenop, ze hebben wat wiskundige trucjes toegepast om pseudo-willekeurige steekproeven te maken, en de nabewerkingsconversie naar nieuwe distributies, sneller en efficiënter.

Ze voeren deze techniek uit met behulp van energiezuinige aangepaste hardware die slechts 9 procent van het oppervlak van hun chip in beslag neemt. Uiteindelijk, dit maakt het proces van het bemonsteren van twee ordes van grootte efficiënter dan traditionele methoden.

De gegevens splitsen

Aan de hardwarekant, de onderzoekers hebben innovaties doorgevoerd in de datastroom. Op roosters gebaseerde cryptografie verwerkt gegevens in vectoren, dat zijn tabellen van een paar honderd of duizend getallen. Om die gegevens op te slaan en te verplaatsen, zijn fysieke geheugencomponenten nodig die ongeveer 80 procent van het hardwaregebied van een circuit in beslag nemen.

traditioneel, de gegevens worden opgeslagen op een enkel RAM-apparaat (Random Access Memory) met twee of vier poorten. Multiport-apparaten maken de hoge gegevensdoorvoer mogelijk die vereist is voor versleutelingsschema's, maar ze nemen veel ruimte in beslag.

Voor hun circuitontwerp, de onderzoekers hebben een techniek aangepast die "getaltheoretische transformatie" (NTT) wordt genoemd, die op dezelfde manier werkt als de wiskundige Fourier-transformatietechniek die een signaal ontleedt in de meerdere frequenties waaruit het bestaat. De gewijzigde NTT splitst vectorgegevens en wijst delen toe aan vier RAM-apparaten met één poort. Elke vector is nog steeds in zijn geheel toegankelijk voor bemonstering alsof deze op een enkel multipoort-apparaat is opgeslagen. Het voordeel is dat de vier REM-apparaten met één poort ongeveer een derde minder totale oppervlakte innemen dan één apparaat met meerdere poorten.

"We hebben in principe gewijzigd hoe de vector fysiek in het geheugen wordt afgebeeld en de gegevensstroom aangepast, zodat deze nieuwe mapping kan worden opgenomen in het bemonsteringsproces. Met behulp van deze architectuurtrucs, we verminderden het energieverbruik en de bezette oppervlakte, met behoud van de gewenste doorvoer, ' zegt Banerjee.

Het circuit bevat ook een kleine instructiegeheugencomponent die kan worden geprogrammeerd met aangepaste instructies om verschillende bemonsteringstechnieken aan te kunnen, zoals specifieke kansverdelingen en standaarddeviaties, en verschillende vectorgroottes en -bewerkingen. Dit is vooral handig, aangezien op roosters gebaseerde cryptografieschema's de komende jaren en decennia hoogstwaarschijnlijk licht zullen veranderen.

Instelbare parameters kunnen ook worden gebruikt om de efficiëntie en veiligheid te optimaliseren. Hoe complexer de berekening, hoe lager het rendement, en vice versa. In hun krant de onderzoekers beschrijven hoe ze door deze afwegingen kunnen navigeren met hun instelbare parameters. Volgende, de onderzoekers zijn van plan om de chip aan te passen om alle op roosters gebaseerde cryptografieschema's uit te voeren die in de tweede fase van NIST worden vermeld.

Dit verhaal is opnieuw gepubliceerd met dank aan MIT News (web.mit.edu/newsoffice/), een populaire site met nieuws over MIT-onderzoek, innovatie en onderwijs.

Efficiënt gebruik van materialen kan de uitstoot van broeikasgassen aanzienlijk verminderen

Efficiënt gebruik van materialen kan de uitstoot van broeikasgassen aanzienlijk verminderen As van oude Russische uitbarsting gevonden in Noors noordpoolgebied

As van oude Russische uitbarsting gevonden in Noors noordpoolgebied Plantenleven in het naaldbos

Plantenleven in het naaldbos  Veranderingen in de landbouw kunnen de uitstoot van broeikasgassen die geen kooldioxide zijn, met wel 50 procent verminderen

Veranderingen in de landbouw kunnen de uitstoot van broeikasgassen die geen kooldioxide zijn, met wel 50 procent verminderen Bereken Bèta Diversiteit

Bereken Bèta Diversiteit

Hoofdlijnen

- Vergelijk en contrast kunstmatige en natuurlijke selectie

- Hoe uw dieet het dierenwelzijn kan verbeteren

- Wat is ureum?

- Wat zijn de rollen van chlorofyl A & B?

- Boek beschrijft alle 451 families van bloeiende planten, varens, lycopoden en naaktzadigen

- Video:De aanval van invasieve soorten overleven

- Nieuw onderzoek naar spermastamcellen heeft gevolgen voor mannelijke onvruchtbaarheid en kanker

- Wat breekt een dubbele helix van DNA af?

- Nieuwe insectensoort bootst dode bladeren na voor camouflage

- Air Baltic bestelt 30 straalvliegtuigen uit de Bombardier C-serie

- Rusland zegt Facebook te onderzoeken na hardhandig optreden van Telegram

- Facebook-opruiming:de aandelen schaden, de wereld helpen?

- Het potentieel van hoge houten gebouwen verkennen

- Groene New Deals-focus op hernieuwbare energie zou de opwarming van de aarde kunnen bestrijden, gezondere gemeenschappen creëren, zegt expert

MRI-technologie terugbrengen tot micrometerschalen

MRI-technologie terugbrengen tot micrometerschalen Hoe het gewicht van een bol te vinden en te berekenen

Hoe het gewicht van een bol te vinden en te berekenen  Wetenschappers maken 3D-geprinte onderdelen die bacteriën kunnen doden

Wetenschappers maken 3D-geprinte onderdelen die bacteriën kunnen doden Heeft Columbus echt syfilis in Europa geïntroduceerd?

Heeft Columbus echt syfilis in Europa geïntroduceerd? Zal de impact van klimaatverandering ertoe leiden dat duurzaamheid in 2020 het nieuwe normaal wordt?

Zal de impact van klimaatverandering ertoe leiden dat duurzaamheid in 2020 het nieuwe normaal wordt? Nieuwe zonneklok kwantificeert extreem ruimteweer in-/uitschakelen

Nieuwe zonneklok kwantificeert extreem ruimteweer in-/uitschakelen Microben die in een giftig vulkanisch meer leven, kunnen aanwijzingen bevatten voor het leven op Mars

Microben die in een giftig vulkanisch meer leven, kunnen aanwijzingen bevatten voor het leven op Mars Tesla verlaat Amerikaans onderzoek naar fatale Autopilot-crash

Tesla verlaat Amerikaans onderzoek naar fatale Autopilot-crash

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com