Wetenschap

Nieuwe tool bepaalt bedreigingen voor 3D-printers in een netwerk

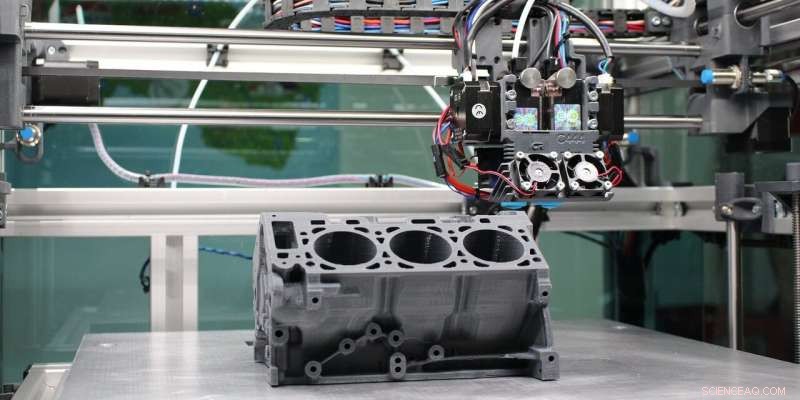

C3PO bestaat uit twee delen. Een deel identificeert de beveiligingsproblemen van de printer, en de andere identificeert potentiële aanvalspaden op basis van de gegeven kwetsbaarheden en netwerkimplementatie. Krediet:Carnegie Mellon University

In het opkomende tijdperk van industriële Internet of Things (IoT)-apparaten, fabrieken worden vernieuwd. apparaten, zoals netwerk 3D-printers, kan nu communiceren met andere machines en op afstand worden bestuurd om de efficiëntie te verbeteren. Maar door deze apparaten op het netwerk aan te sluiten, zijn ze vatbaarder voor gevaar. Sommige cyberaanvallen kunnen ervoor zorgen dat ze niet meer werken, terwijl anderen ontwerpen konden stelen of gegijzeld konden houden voor losgeld.

De beveiligingsonderzoekers van Carnegie Mellon University plannen vooruit. Vyas Sekar en Matthew McCormack hebben samen met hun team een tool ontwikkeld om deze apparaten te helpen beschermen. Dit gereedschap, genaamd Connected 3D Printer Observer, of C3PO, is ontworpen om systematisch potentiële beveiligingsrisico's te bepalen voor individuele 3D-printers in een netwerk. Het werk wordt gefinancierd door CMU's Manufacturing Futures Initiative, die de digitale transformatie van productie ondersteunt,

"Veel fabrikanten geven veel om cyberbeveiliging. Ze beginnen eraan te werken, maar het is erg, zeer ontluikend, " zei Sekar, een universitair hoofddocent elektrische en computertechniek. Maar, er zijn maar weinig hulpmiddelen om 3D-printers te beveiligen.

C3PO bestaat uit twee delen. Een deel identificeert de beveiligingsproblemen van de printer, en de andere identificeert potentiële aanvalspaden op basis van de gegeven kwetsbaarheden en netwerkimplementatie. Bijvoorbeeld, het kan achterhalen of het aansluiten van een webcamera op een 3D-printer aanvallers een mogelijkheid biedt om informatie te stelen.

C3PO functioneert door de overtuiging te volgen dat soms de beste manier om je vijanden te leren kennen is door ze na te bootsen. Na het uitvoeren van een beveiligingsaudit, C3PO vraagt zich af wat aanvallers zouden kunnen vinden als ze netwerkverkeer naar de 3D-printer observeren. Vanaf daar, het kan meer te weten komen over de werking en het protocol van de 3D-printer. Gewapend met deze kennis, het kan kwaadaardige invoer naar de printer en mogelijke Denial of Service (DoS)-aanvallen identificeren waarbij aanvallers de printers ontoegankelijk kunnen maken voor de beoogde gebruikers.

Het team van Sekar heeft de tool getest op acht 3D-printers van meerdere leveranciers en productie-implementaties. Ze ontdekten dat alle printers kwetsbaar waren voor DoS-aanvallen. Inzicht in de kwetsbaarheden van elk apparaat is de eerste stap om ze te beschermen.

Het team van Sekar streeft ernaar de bescherming die ze hebben ontworpen af te stemmen op elke specifieke printer op basis van de problemen en de werking ervan. Wanneer dat gebeurt, het zal onze verdediging tegen toekomstige aanvallen versterken.

"Wat we nu willen doen, is zeggen:oke, we vonden deze problemen, en we hebben een hulpmiddel. Kunnen we nu een manier bedenken om ze te beschermen?" zei McCormack, een doctoraat student in elektrotechniek en computertechniek. "Kunnen we iets toevoegen aan het netwerk om deze printer te beschermen, zodat iemand die informatie niet kan stelen? Kunnen we wat we leren over de printer zelf gebruiken om de printer te verdedigen?"

Nanoporiën maken draagbare massaspectrometer voor peptiden werkelijkheid

Nanoporiën maken draagbare massaspectrometer voor peptiden werkelijkheid Synchrotron onthult belangrijke informatie over het beroemde beeldhouwwerk van Paul Gauguin

Synchrotron onthult belangrijke informatie over het beroemde beeldhouwwerk van Paul Gauguin Groene katalysatoren met aardrijke metalen versnellen de productie van biobased plastic

Groene katalysatoren met aardrijke metalen versnellen de productie van biobased plastic Nieuw onderzoek levert supersterke aluminiumlegering op

Nieuw onderzoek levert supersterke aluminiumlegering op Wolachtig materiaal kan zich herinneren en van vorm veranderen

Wolachtig materiaal kan zich herinneren en van vorm veranderen

Hoofdlijnen

- Lijst met toepassingen van elektroforese

- Een grote stap in de richting van het verminderen van streptokokken bij op de boerderij gekweekte tilapia

- Vogelweervrienden:studenten uit Arkansas printen 3-D eendenpoot

- Natuurbeschermingsgroep zegt dat Japan helpt bij illegale ivoorhandel (update)

- Grootte van witrotschimmels verklaard door de breedte van de betrokken genfamilies

- Hoe worden bacteriën resistent tegen antibiotica?

- Plant Cell Model Ideeën voor kinderen

- Hoe krijgen mensen stikstof in hun lichaam?

- Whodunnit, als Aussie-reptielen uitsterven:studie (update)

- Tesla schakelt over met plannen om meer aandelen uit te geven

- Robots met plakkerige voeten kunnen omhoog klimmen, omlaag, en rondom

- Anonimisering van persoonsgegevens niet voldoende om privacy te beschermen, toont nieuwe studie

- Gezichtsherkenningstechnologie in klaslokalen is er – en dat is oké

- Californië breidt de digitale privacy enorm uit. Zullen mensen het gebruiken?

Objecten die slingerbewegingen gebruiken

Objecten die slingerbewegingen gebruiken Sardines nemen ons mee naar de bronnen van biodiversiteit in de Amazone-rivier

Sardines nemen ons mee naar de bronnen van biodiversiteit in de Amazone-rivier Hoe het gebruik van natuurlijke hulpbronnen te verminderen

Hoe het gebruik van natuurlijke hulpbronnen te verminderen Wetenschappers gingen op zoek naar microbieel leven in gletsjerstroompjes

Wetenschappers gingen op zoek naar microbieel leven in gletsjerstroompjes Harmonieuze elektronische structuur leidt tot verbeterde kwantummaterialen

Harmonieuze elektronische structuur leidt tot verbeterde kwantummaterialen Hubble graaft in kosmische archeologie

Hubble graaft in kosmische archeologie Video:De koolstofcyclus

Video:De koolstofcyclus Sleutelexperiment bij 's werelds grootste atom-smasher krijgt upgrade

Sleutelexperiment bij 's werelds grootste atom-smasher krijgt upgrade

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway | French |

-

Wetenschap © https://nl.scienceaq.com