Wetenschap

Beruchte beveiligingsbedreigingen elimineren

Krediet:CC0 Publiek Domein

Speculatieve geheugen-side-channel-aanvallen zijn beveiligingsproblemen in computers waarvoor geen efficiënte oplossingen zijn gevonden. Bestaande oplossingen pakken alleen specifieke beveiligingsbedreigingen aan zonder het onderliggende probleem op te lossen.

Speculatieve side-channel-aanvallen maken gebruik van een fundamentele functionaliteit in microprocessors om beveiligingsproblemen bloot te leggen. De eerste dergelijke veiligheidsbedreigingen, Kernsmelting en spook, werden vorig jaar aangekondigd, maar sindsdien zijn er nog veel meer ontdekt. Eerdere beveiligingsoplossingen waren beperkt en leverden vaak een hoge prestatiestraf op.

Nutsvoorzieningen, onderzoekers van de Universiteit van Uppsala, NTNU, en de Universiteit van Murcia hebben een aantrekkelijkere oplossing bedacht, die eind juni zal worden gepresenteerd op het prestigieuze International Symposium on Computer Architecture (ISCA).

"Onze oplossing verlaagt de prestatie- en energiekosten, en verhoogt de veiligheid van het computersysteem, in vergelijking met eerdere oplossingen, " zegt Christos Sakalis, doctoraat student aan de Universiteit van Uppsala.

speculatie misbruikt

Het beveiligingslek manifesteert zich wanneer de microprocessor probeert te raden (speculeren) over wat hij vervolgens moet doen. Als de microprocessor verkeerd raadt (misspeculeert), het zal al het werk dat het heeft gedaan ongedaan maken en opnieuw beginnen. Speculatie vormt de kern van de huidige krachtige microprocessors en is noodzakelijk om de mogelijkheden van de microprocessors ten volle te benutten.

"In theorie, eventuele misspeculaties mogen geen zichtbare sporen achterlaten, maar toch laten ze sporen na, ", zegt Alexandra Jimborean van de Universiteit van Uppsala.

Deze sporen worden door Meltdown en Spectre uitgebuit om informatie op te halen via zogenaamde zijkanalen. De informatie kan worden gebruikt om veiligheidscontroles in de microprocessor te omzeilen om toegang te krijgen tot, bijv. wachtwoorden en encryptiesleutels. Dit is een "achilleshiel voor computerbeveiliging" gebleken. Er is intensief gewerkt aan het vinden van methoden om dergelijke aanvallen te voorkomen, waarbij mensen en instellingen over de hele wereld betrokken zijn. Eindelijk, we hebben nu een efficiënte oplossing voor het probleem.

Andere speculatie

Christos Sakalis, Stefanos Kaxiras, Alberto Ros, Alexandra Jimborean, en Magnus Själander hebben samengewerkt om een nieuwe oplossing te bedenken.

"We hebben een nieuwe methode ontwikkeld die de speculatie volledig verbergt, ", zegt Stefanos Kaxiras van het Uppsala Architecture Research Team van de Universiteit van Uppsala.

De voorgestelde methode vertraagt een deel van de speculatie en gebruikt een andere vorm van speculatie om de verwachte waarde te voorspellen. Deze vorm van speculatie is volledig onzichtbaar.

Dit alles wordt bereikt zonder de prestaties van de processors met meer dan 11 procent te verminderen en met slechts 7 procent meer energieverbruik. Een eerder voorgestelde oplossing verminderde de prestaties van de processor met 46 procent en verhoogde het energieverbruik met 51 procent.

"Onze oplossing vereist relatief kleine aanpassingen aan bestaande processorontwerpen, wat in combinatie met de lage prestatievermindering onze methode praktisch maakt om te gebruiken in toekomstige microprocessors, ", zegt Magnus Själander van de afdeling Computerwetenschappen van NTNU.

Hoe wilde paddestoelen te identificeren in Tennessee

Hoe wilde paddestoelen te identificeren in Tennessee GPM observeert zware regenval in intensivering van tropische cycloon Owen

GPM observeert zware regenval in intensivering van tropische cycloon Owen Aquaponic farming:natuurlijke processen benutten voor een stedelijke circulaire economie

Aquaponic farming:natuurlijke processen benutten voor een stedelijke circulaire economie Tropische cycloon Gaja nadert Zuidoost-India

Tropische cycloon Gaja nadert Zuidoost-India 7 geheime grotten die we graag binnen zien

7 geheime grotten die we graag binnen zien

Hoofdlijnen

- Controversiële onkruidverdelger houdt EU in de knoop (Update)

- Nieuwe richtlijnen voor bestuivers zijn bedoeld om Ierlands landbouwgrond weer levendig te maken

- De jacht op een van de Top 50 meest gezochte schimmels is voorbij

- Wandelstranden, vrijwilligers verzamelen gegevens over dode zeevogels

- Droogteresistente plantengenen kunnen de evolutie van waterbesparende gewassen versnellen

- Geautomatiseerde biologie, of hoe je een populatie cellen kunt besturen met een computer

- Expeditie om de zuidelijke rechtse walvissen rond Zuid-Georgië te controleren op gezondheid

- Rangorde gebruiken om complexe genetische interacties te identificeren

- Wat is een virus,

- Facebook rolt privacykeuzes uit onder EU-regels

- Ingenieur vindt unieke surfrover-machine uit

- Toyota, Panasonic kondigt onderneming aan voor groene autobatterijen

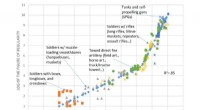

- Onderzoek onthult wetachtige vooruitgang van wapentechnologieën

- Begrijpen hoe de samenleving zal veranderen als we overstappen op hernieuwbare energiebronnen

Wetenschappers schatten de ijsdikte en subglaciale terreinen in de Yulong-sneeuwberg

Wetenschappers schatten de ijsdikte en subglaciale terreinen in de Yulong-sneeuwberg Meer van de zon vangen

Meer van de zon vangen Air France-topman dreigt af te treden als stakingen voortduren

Air France-topman dreigt af te treden als stakingen voortduren Hoe militaire viaducten werken

Hoe militaire viaducten werken  Wiskundeprojecten op basis van trigoniometrie

Wiskundeprojecten op basis van trigoniometrie De natuur biedt routekaart voor mogelijke doorbraken in zonne-energietechnologie

De natuur biedt routekaart voor mogelijke doorbraken in zonne-energietechnologie Hand- en voetafdrukkunst dateert uit het midden van de ijstijd

Hand- en voetafdrukkunst dateert uit het midden van de ijstijd Hoe wordt biomassa berekend?

Hoe wordt biomassa berekend?

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com