Wetenschap

Onderzoek heeft een proactieve benadering van de verdediging van computersystemen

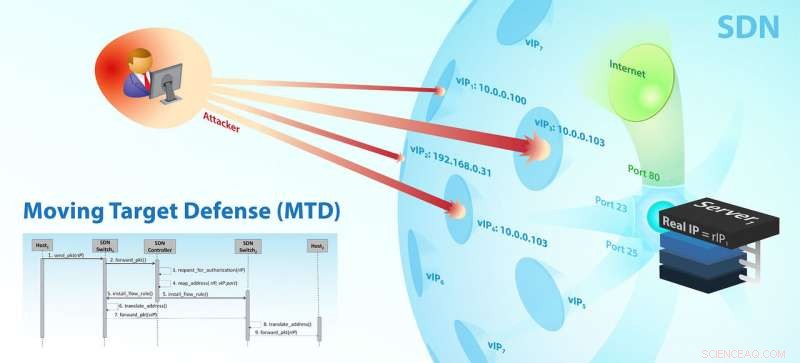

Met bewegende doelverdediging, onzekerheid neemt toe en verwart de tegenstander, die meer middelen moet besteden, zoals tijd en/of rekenkracht, om kwetsbaarheden van een doelsysteem te ontdekken. Krediet:Amerikaanse leger

Een team van onderzoekers van het onderzoekslaboratorium van het Amerikaanse leger, de Universiteit van Canterbury in Nieuw-Zeeland en het Gwangju Institute of Science and Technology in de Republiek Korea hebben een stap gezet in de richting van de ontwikkeling van verdedigingstechnieken voor bewegende doelen in softwaregedefinieerde netwerken. Dit is een veeleisend onderzoeksonderwerp op het gebied van cyberbeveiliging, zeiden wetenschappers.

Deze samenwerking is voortgekomen uit de inspanningen van ARL-onderzoekers Dr. Jin-Hee Cho (nu bij Virginia Tech in de afdeling Computerwetenschappen), Dr. Terrence J. Moore en Dr. Frederica Nelson bereiken onderzoekers in Azië-Pacific-regio's via het internationale samenwerkingsprogramma dat wordt beheerd door het US Army International Technology Center-Pacific.

Cyberaanvallen op computersystemen komen steeds vaker voor. Elk bedrijf met informatie op een computersysteem dat met internet is verbonden, kan het slachtoffer worden van iemand of een groep die de bedrijfsgegevens wil stelen of vernietigen voor eigen gebruik, of voor losgeld.

Dit is mogelijk door de manier waarop internet is opgezet, aldus onderzoekers. Om toegang te krijgen tot inhoud op een website, een computer moet weten waar hij om de informatie moet vragen. Websites hebben een adres, wat bekend staat als een internetprotocol, of IP, adres; echter, deze worden niet alleen voor websites gebruikt. Elke computer die is aangesloten op het internet heeft een IP-adres.

Cyberaanvallers hebben de tijd om de IP-adressen te ontdekken van de computers waarvan ze denken dat ze waardevolle informatie bevatten en ze aanvallen met code die beter bekend staat als computervirussen of wormen.

Als de computer of het systeem dat wordt aangevallen een beveiligingssysteem heeft, zoals een firewall of antivirussoftware, het is mogelijk in staat om bepaalde code als slecht te herkennen en te voorkomen dat het wordt geïnfecteerd.

Wat cyberaanvallers doen, is hun slechte code lichtjes aanpassen, zodat deze niet wordt herkend totdat het beveiligingssysteem van de computer is bijgewerkt of gepatcht.

Eigenlijk, de typische defensieve reactie op deze aanvallen is passief, aldus de onderzoekers. De aanvallers hebben tijd om zich voor te bereiden, plannen en uitvoeren van hun aanvallen, terwijl de potentiële slachtoffers pas reageren nadat een indringer in een computersysteem inbreekt.

Onlangs, een nieuw proactief type verdediging wordt overwogen om belangrijke informatie in computersystemen te beschermen. Deze benadering staat bekend als bewegende doelwitverdediging, of MTD.

"Het concept van MTD is geïntroduceerd met als doel de verwarring of onzekerheid van de tegenstander te vergroten door het aanvalsoppervlak dynamisch te veranderen, die bestaat uit de bereikbare en exploiteerbare kwetsbaarheden, Cho zei. "MTD kan ertoe leiden dat de intelligentie van de tegenstander, verkregen uit eerdere monitoring, niet langer bruikbaar is en resulteert bijgevolg in slechte aanvalsbeslissingen."

Het basisidee dat van toepassing is op IP-adressen op computernetwerken is dit:Wijzig het IP-adres van de computer vaak genoeg zodat de aanvaller uit het oog verliest waar zijn slachtoffer zich bevindt; echter, dit kan duur zijn, dus de benadering van de onderzoekers in de samenwerking hier maakt gebruik van iets dat bekend staat als softwaregedefinieerd netwerken.

Hierdoor kunnen computers hun echte IP-adressen vast houden, maar maskeert ze van de rest van het internet met virtuele IP-adressen die vaak veranderen.

Moore voegde eraan toe dat, zoals het adagium suggereert, het is moeilijker om een bewegend doel te raken.

"MTD vergroot de onzekerheid en verwart de tegenstander, aangezien tijd niet langer een voordeel is, "Zei Moore. "De tegenstander moet meer middelen besteden, zoals tijd en/of rekenkracht, om kwetsbaarheden van een doelsysteem te ontdekken, maar zal meer moeite hebben met het exploiteren van kwetsbaarheden die in het verleden zijn gevonden, omdat hun locatie of toegankelijkheid voortdurend verandert."

Volgens professor Hyuk Lim van GIST in de Republiek Korea, deze proactieve verdedigingsaanpak biedt verdedigingsdiensten voordat aanvallers een doelsysteem binnendringen.

"Proactief actie ondernemen vereist extra overhead om een extra laag verdedigingskracht toe te voegen, ' zei Kim. 'Vandaar dat het inzetten van de proactieve verdedigings- en beveiligingsmechanismen is niet gratis, maar brengt kosten met zich mee omdat het systeem constant het aanvalsoppervlak, zoals IP-adressen, moet veranderen. Deze kosten kunnen tot op zekere hoogte worden beperkt door gebruik te maken van de technologie genaamd 'Software-Defined Networking'. De SDN-technologie zorgt voor een zeer efficiënt programmatisch en dynamisch beheer van het netwerkbeleid door de netwerkcontrole van afzonderlijke apparaten in een netwerk naar een gecentraliseerde controller te verwijderen. De netwerkconfiguratie kan worden gedefinieerd door de SDN-controller, waardoor betrouwbaardere en responsievere netwerkactiviteiten onder variabele omstandigheden mogelijk zijn."

Nelson legde uit waarom deze op SDN gebaseerde MTD-technieken van cruciaal belang zijn voor het ondersteunen van de visie van het leger en oorlogsvechters.

"De sleuteltechnologie van op SDN gebaseerde MTD-technieken, in ontwikkeling door het onderzoeksteam, is zeer relevant om de uitvoering van de missie van de strijders te ondersteunen door proactief mogelijke aanvallen te dwarsbomen, die het verdedigingssysteem kan beschermen, zodat de strijders de missie naar behoren kunnen uitvoeren in aanwezigheid van zeer dynamische, vijandige en innovatieve tegenstanders in omstreden tactische omgevingen, ' zei Nelson.

Het UC-team in Nieuw-Zeeland leidde de ontwikkeling van de MTD-technologie genaamd Flexible Random Virtual IP Multiplexing, namelijk FRVM.

"In FRVM, terwijl het echte IP-adres van een server-host ongewijzigd blijft maar verborgen blijft, een virtueel IP-adres van de server-host wordt steeds willekeurig en periodiek gewijzigd waar de IP-toewijzing/hertoewijzing (d.w.z. genaamd multiplexing/demultiplexing) wordt uitgevoerd door een SDN-controller, " zei Dilli P. Sharma, een doctoraatsstudent in de cybersecurity-onderzoeksgroep van prof. DongSeong Kim aan de UC, Nieuw-Zeeland. "Dit dwingt de tegenstander in feite om het equivalent van een eerlijk shell-spel te spelen. in plaats van te gissen tussen drie shells (IP-adressen) om een erwt te vinden (een actieve netwerkservice), de tegenstander moet raden tussen 65, 536 schelpen, opgegeven adresruimte2^16. Dit MTD-protocol is nieuw omdat het een hoge flexibiliteit biedt om meerdere, willekeurig, tijdvariante IP-adressen in een host, wat inhoudt dat de tegenstander meer tijd nodig heeft om een IP-adres van de doelhost te ontdekken."

In dit onderzoek, het team formuleerde de architectuur en communicatieprotocollen voor de voorgestelde op IP (de)multiplexing gebaseerde MTD voor toepassing in SDN-omgevingen.

Het team valideerde ook de effectiviteit van de FRVM onder verschillende gradaties van scanaanvallen in termen van de kans op succes van een aanval.

De voorlopige resultaten ter evaluatie van de FRVM werden gepresenteerd op de 17e International Conference on Trust van het Institute of Electrical and Electronics Engineers, Beveiliging en privacy in computers en communicatie, of TrustCom'18, gehouden in New York in augustus.

"Onze volgende stap is het bestuderen van de wisselwerking in de FRVM tussen de twee tegenstrijdige doelen van systeembeveiliging en prestaties, aangezien proactieve verdediging nadelige effecten kan hebben bij het uitvoeren van MTD-technieken terwijl een verbeterde beveiliging wordt bereikt, ' zei Kim.

Wetenschappers vereenvoudigen het proces om polymeren te maken met door licht geactiveerde nanodeeltjes

Wetenschappers vereenvoudigen het proces om polymeren te maken met door licht geactiveerde nanodeeltjes Geldruppels voor regeneratieve geneeskunde

Geldruppels voor regeneratieve geneeskunde Teamdetails plasmonisch effect waardoor de katalysator met lagere energie kan werken

Teamdetails plasmonisch effect waardoor de katalysator met lagere energie kan werken Nieuwe structuur van sleuteleiwit bevat aanwijzingen voor een beter medicijnontwerp

Nieuwe structuur van sleuteleiwit bevat aanwijzingen voor een beter medicijnontwerp Neutronen brengen atomaire kaart van het virale replicatiemechanisme van COVID-19 in kaart

Neutronen brengen atomaire kaart van het virale replicatiemechanisme van COVID-19 in kaart

Waarom wetenschappelijke monitoring van de effecten van de industrie op onschatbare WA-rotstekeningen ontoereikend is?

Waarom wetenschappelijke monitoring van de effecten van de industrie op onschatbare WA-rotstekeningen ontoereikend is? Wat maakt regenwolken donker?

Wat maakt regenwolken donker?  Volgende stop San Francisco, aangezien de langste duik begint vanuit Tokio

Volgende stop San Francisco, aangezien de langste duik begint vanuit Tokio Hoe helpen aerosolen onze atmosfeer om zichzelf te reinigen?

Hoe helpen aerosolen onze atmosfeer om zichzelf te reinigen? NASA ziet sterke stormen in het ontwikkelen van golfsysteem 91L

NASA ziet sterke stormen in het ontwikkelen van golfsysteem 91L

Hoofdlijnen

- Waarom hebben we enzymen nodig voor de spijsvertering?

- Parasitaire planten vertrouwen op een ongebruikelijke methode om hun zaden te verspreiden

- Vrouwelijke wetenschappers die de wereld veranderden

- Wat zijn de voordelen van biodiversiteit?

- Antibiotica uit een moleculaire puntenslijper

- Anabolisch versus katabolisch (celmetabolisme): definitie en voorbeelden

- Relatie tussen DNA-basen Genen, eiwitten en eigenschappen

- Vleugelstructuur van vitaal belang bij het produceren van een reeks tonen bij paringsoproepen van bush-cricket

- Zal er ooit een gelukkige pil zijn?

- Nieuwe big data-algoritmen verbeteren de detectie van aardbevingen; toezicht houden op de gezondheid van vee en plagen in de landbouw

- Nissan komt bijeen om Ghosn te vervangen, terwijl de spanningen met Renault groeien

- Hoe automatisering booreilanden veiliger maakt

- Baanbrekende volledig solid-state batterijtechnologie

- BMW boekt record nettowinst van 8,7 miljard euro voor 2017

Feiten over neonlichten

Feiten over neonlichten  Een gids voor de nanotechnologie die in het gemiddelde huis wordt gebruikt

Een gids voor de nanotechnologie die in het gemiddelde huis wordt gebruikt Het motoreiwit danst in al onze cellen

Het motoreiwit danst in al onze cellen Kenmerken van een droog klimaat

Kenmerken van een droog klimaat  Arctische toendra stoot meer methaan uit tijdens de herfstvorst dan tijdens de dooi in de lente

Arctische toendra stoot meer methaan uit tijdens de herfstvorst dan tijdens de dooi in de lente Deze tools helpen oudere mensen digitaal verbinding te maken terwijl ze zich isoleren

Deze tools helpen oudere mensen digitaal verbinding te maken terwijl ze zich isoleren Hubble staart in een zwart gat van raadselachtige lichtheid

Hubble staart in een zwart gat van raadselachtige lichtheid Hoe een 12V-batterij op te laden met een DC-motor

Hoe een 12V-batterij op te laden met een DC-motor

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Dutch | Danish | Norway | Swedish | German |

-

Wetenschap © https://nl.scienceaq.com