Wetenschap

Website beoordeelt beveiliging van apparaten met internetverbinding

Een rij camera's is een van de met internet verbonden apparaten waarvan de beveiliging is beoordeeld door onderzoekers van Georgia Tech en de University of North Carolina. Krediet:Allison Carter, Georgië Tech

Als u op zoek bent naar een garagedeuropener met internetverbinding, deurbel, thermostaat, beveiligingscamera, werfirrigatiesysteem, slowcooker - of zelfs een doos met aangesloten gloeilampen - een nieuwe website kan u helpen de beveiligingsproblemen te begrijpen die deze glimmende nieuwe apparaten bij u thuis kunnen veroorzaken.

Internet of things (IoT)-apparaten van consumentenkwaliteit staan niet bepaald bekend om hun strikte beveiligingspraktijken. Om te voorkomen dat kopers daar op de harde manier achter komen, onderzoekers van het Georgia Institute of Technology en de University of North Carolina in Chapel Hill hebben beveiligingsbeoordelingen gedaan van representatieve apparaten, het toekennen van scores variërend van 28 (een F) tot 100.

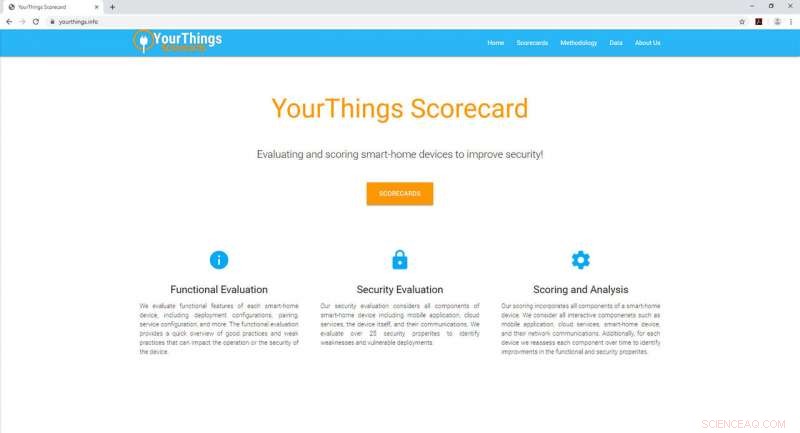

hun website, https://yourthings.info, toont ranglijsten voor 45 apparaten, hoewel er in totaal 74 zijn geëvalueerd. Dat is nauwelijks een complete verzameling van de tienduizenden beschikbare apparaattypen, maar het grote idee achter het project is om consumenten te helpen belangrijke problemen te begrijpen voordat ze een nieuwe IoT-helper op hun thuisnetwerk aansluiten.

"Veel mensen die deze apparaten kopen, begrijpen niet volledig de risico's die gepaard gaan met het installeren ervan in hun huis, "Zei Georgia Tech Graduate Research Assistant Omar Alrawi. "We willen inzicht bieden door beveiligingsclassificaties te geven voor de apparaten die we hebben getest."

Spraakgestuurde persoonlijke digitale assistenten behoren tot de meest voorkomende IoT-apparaten voor thuis, maar als het niet goed is geïnstalleerd, ze kunnen ongewenste toegang geven tot de thuisnetwerken waarop ze zijn aangesloten, waarschuwde Manos Antonakakis, een cybersecurity-onderzoeker en universitair hoofddocent aan de Georgia Tech's School of Electrical and Computer Engineering.

"Als je een IoT-app hebt die kwetsbaar is, wie toegang heeft tot die app heeft niet alleen toegang tot uw persoonlijke gegevens, maar kan ook in uw huis springen en uw gesprekken afluisteren, " zei hij. "Alles wat in het huis in de buurt van de persoonlijke assistent is aangesloten, kan er ook mee communiceren. Als er kwetsbare software op het apparaat draait, het kan worden misbruikt binnen het thuisnetwerk."

Een probleem is dat de meeste thuisnetwerken zijn opgezet voor eenvoudige taken zoals het delen van printers, dus ze missen het soort beveiligingscontroles die worden aangetroffen op bedrijfssystemen bij bedrijven, merkte Chaz Lever op, een onderzoeksingenieur in Georgia Tech's School of Electrical and Computer Engineering.

"Het thuisnetwerk begint veel op bedrijfsnetwerken te lijken met een reeks diensten die moeten worden beschermd, Lever zei. "Maar de gemiddelde consument zal niet worden uitgerust om dat te doen. Ze hebben geen IT-personeel dat audits doet en de apparaten beveiligt. Als deze apparaten direct uit de doos niet veilig zijn en er geen eenvoudige manieren zijn om ze te beveiligen, ze kunnen het huis openstellen voor een nieuwe vector van aanvallen."

Om consumenten nuttig advies te geven, de onderzoekers ontwikkelden een raamwerk voor het analyseren van beveiligingscomponenten van de apparaten. In wat wordt beschouwd als de eerste poging om de risico's van IoT-apparatuur objectief te beoordelen, ze onderzochten de apparaten zelf, hoe de apparaten communiceren met cloudservers, de applicaties die op de apparaten draaien, en de cloudgebaseerde eindpunten.

Homepage voor de Internet of Things-beveiligingswebsite ontwikkeld door onderzoekers van Georgia Tech en de University of North Carolina. Krediet:Georgia Tech

"Hoe meer services op het apparaat draaien, hoe groter de kans dat sommigen van hen kwetsbaar zijn voor aanvallen, Antonakakis zei. "Het aanbieden van veel diensten kan aantrekkelijk zijn vanuit een marketingperspectief, maar als je meerdere diensten hebt, het risico neemt toe."

In hun onderzoek naar IoT-apparaten, de onderzoekers vonden grote verschillen in beveiliging, afhankelijk van de fabrikant. In sommige gevallen, apparatuur van kleine en minder bekende bedrijven presteerde beter dan apparaten van grotere bedrijven.

"Er zijn apparaten die de beveiliging heel goed doen, en andere fabrikanten moeten leren van die voorbeeldige apparaten, " zei Alrawi. "We zagen het volledige spectrum van goed en slecht, en soms waren we verrast door de resultaten van onze evaluatie."

Omdat ze zijn ontworpen om door consumenten te worden geïnstalleerd, deze IoT-apparaten moeten gebruiksvriendelijk zijn. Echter, soms is gebruiksgemak de vijand van beveiliging. Een voorbeeld is een dienst die bekend staat als UPnP, die apparaten tijdens de installatie bekend maakt aan het netwerk, zodat communicatie tot stand kan worden gebracht.

Maar een apparaat dat zichzelf op het netwerk aankondigt, kan aanvallers aantrekken, Hendel opgemerkt. "Het is handig voor de apparaten om te communiceren wat ze doen, maar dat opent kwetsbaarheden. De keuze van protocollen is niet alleen van invloed op het apparaat, maar ook de beveiliging van het netwerk waarop het draait."

Georgia Tech-onderzoekers Chaz Lever, Manos Antonakakis en Omar Alrawi worden getoond met een verzameling van op internet aangesloten apparaten die ze in hun laboratorium hebben beoordeeld. Krediet:Allison Carter, Georgië Tech

Op internet aangesloten gloeilampen hebben waarschijnlijk geen lange levensduur, maar dat is niet het geval met dure apparaten zoals koelkasten met internetverbinding. Antonakakis maakt zich zorgen dat deze apparaten beveiligingsrisico's kunnen worden zonder regelmatige updates.

"Ideaal, de consument hoeft zich er niet van bewust te zijn dat zijn koelkast updates nodig heeft die naar het apparaat moeten worden gedownload, " zei hij. "We willen dat dat automatisch en veilig gebeurt. Waarom zou iemand moeten weten hoe hij zijn koelkast moet patchen?"

Hoewel het idee om een slowcooker te hacken misschien grappig lijkt, de apparaten hebben verwarmingselementen die brand kunnen veroorzaken als een kwaadwillende de temperatuur opvoert. Aanvallen kunnen ook meer treffen dan een huiseigenaar. in 2016, het Mirai-botnet maakte gebruik van onbeveiligde camera's met internetverbinding, waaronder veel babyfoons, om een massale gedistribueerde denial-of-service-aanval uit te voeren, waardoor een groot deel van het internet niet meer beschikbaar was.

Naast het opleiden van consumenten, de onderzoekers hopen een betere beveiliging door apparaatfabrikanten te stimuleren door beveiligingstrends in de loop van de tijd te volgen.

"We hopen zowel technische als beleidsmatige volgende stappen te inspireren, " zei Antonakakis. "Er is behoefte aan het vaststellen van beleid en normen. We willen het beveiligingsniveau van al deze apparaten verhogen. Er is nog veel meer mogelijk."

Warmtegeleidingsproeven voor kinderen

Warmtegeleidingsproeven voor kinderen Organische kristallen ijsvormende superkrachten

Organische kristallen ijsvormende superkrachten Nieuw biologisch afgeleid metaal-organisch raamwerk bootst DNA na

Nieuw biologisch afgeleid metaal-organisch raamwerk bootst DNA na Coole 8e-graads wetenschappelijke experimenten

Coole 8e-graads wetenschappelijke experimenten Wetenschappers ontwikkelen open-source software om de economie van biobrandstoffen te analyseren, bioproducten

Wetenschappers ontwikkelen open-source software om de economie van biobrandstoffen te analyseren, bioproducten

Waarom verliest Moose hun gewei?

Waarom verliest Moose hun gewei?  Hoe groot is het probleem van polystyreenvervuiling in de oceaan?

Hoe groot is het probleem van polystyreenvervuiling in de oceaan? Een blik op door het klimaat veroorzaakte schade die zich ontvouwt in Perus Cordillera Blanca

Een blik op door het klimaat veroorzaakte schade die zich ontvouwt in Perus Cordillera Blanca Europese tornado's vormen een niet-erkende bedreiging, zeggen Britse meteorologen

Europese tornado's vormen een niet-erkende bedreiging, zeggen Britse meteorologen Zeespiegelstijging gekoppeld aan hogere grondwaterstanden langs de kust van Californië

Zeespiegelstijging gekoppeld aan hogere grondwaterstanden langs de kust van Californië

Hoofdlijnen

- Scholieren reageren vooral op één of twee buren tegelijk

- Inzoomen op eiwit om nierstenen te voorkomen

- De reden voor het kleuren van een exemplaar op de microscoop

- 85 nieuwe soorten beschreven door de California Academy of Sciences in 2017

- Wat is de eerste stap in het decoderen van genetische berichten?

- Zonder te ruimen, Victoria's plan voor wilde paarden lijkt te mislukken

- Hoe DNA te maken met pijpreinigers & pony kralen

- Bevat RNA een genetische code?

- Federale overheid:geen lijst van bedreigde soorten voor walrus

- Ingenieurs maken drones op basis van digitale tweelingen

- Cyprus begint aan bouw van Europa's grootste casino

- Geautomatiseerde tekstanalyse:de volgende grens van marketinginnovatie

- Toekomstige steden kunnen worden verlicht door algen

- Augmented reality beïnvloedt het gedrag van mensen in de echte wereld

Facebook werd in 2014 gewaarschuwd voor vermeende Russische inmenging

Facebook werd in 2014 gewaarschuwd voor vermeende Russische inmenging Onderzoekers ontwikkelen een snelle, all-visible-light moleculaire schakelaar met 100 nm bandscheiding

Onderzoekers ontwikkelen een snelle, all-visible-light moleculaire schakelaar met 100 nm bandscheiding Zwerm sondes verzwakking van aardmagnetisch veld

Zwerm sondes verzwakking van aardmagnetisch veld Landbouwmest verhoogt de uitstoot van broeikasgassen, zelfs in de winter

Landbouwmest verhoogt de uitstoot van broeikasgassen, zelfs in de winter Een nieuwe studie moet de laatste nagel zijn voor kantoortuinen

Een nieuwe studie moet de laatste nagel zijn voor kantoortuinen Nieuw systeem maakt snelle reactie op hartaanvallen mogelijk, beperkt hartschade

Nieuw systeem maakt snelle reactie op hartaanvallen mogelijk, beperkt hartschade AT&T-aandelen dalen naarmate meer tv-klanten vertrekken

AT&T-aandelen dalen naarmate meer tv-klanten vertrekken Overdracht van atomaire massa met een foton lost de momentumparadox van licht op

Overdracht van atomaire massa met een foton lost de momentumparadox van licht op

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- Italian | Spanish | Portuguese | Swedish | Dutch | Norway | French | German | Danish |

-

Wetenschap © https://nl.scienceaq.com