Wetenschap

Zoom gaat groots werken aan oplossing voor kwetsbaarheid tijdens conferenties

Neem plaats in een comfortabele stoel; pauzes met koele washandjes zijn toegestaan. Dit is een van die Zero-Day-verhalen met ontdekkingen, reacties, nog nieuwere ontdekkingen en diverse updates.

Een beveiligingsfoutalarm op maandag, 8 juli werd geklonken over vergaderen. "Dit is in wezen een nuldag, " zei de software-engineer die het zag. CNET zei dat de beveiligingsfout groot was; het zat in een app voor videoconferenties waarmee websites zonder uw toestemming met u konden deelnemen aan videogesprekken.

CNET's in Australië gevestigde Daniel Van Boom meldde dat de beveiligingsonderzoeker die dit alles ontdekte Jonathan Leitschuh was, een software-engineer, die zich tot een post had gewend in Medium om uit te leggen wat hij vond.

Het betrof de Mac-app van Zoom. Het heeft een click-to-join-functie, zei CNET, "waarbij het klikken op een browserlink je rechtstreeks naar een videovergadering brengt in de Zoom-app."

Hoe eenvoudig:"Deelnemen aan een gesprek is bijzonder eenvoudig; met een klik op een vergaderings-URL, de pagina start automatisch de desktop-app, en je bent binnen, " zei Lily Hay Newman in Bedrade .

Hier is het probleem. Dit beveiligingslek "zou elke webpagina hebben toegestaan om een Mac DOS (Denial of Service) te gebruiken door herhaaldelijk een gebruiker te laten deelnemen aan een ongeldige oproep."

Eenvoudig zelf op te lossen, Rechtsaf? Gewoon Zoom verwijderen. Dat was niet zo eenvoudig.

"Als je ooit de Zoom-client hebt geïnstalleerd en vervolgens hebt verwijderd, je hebt nog steeds een localhost-webserver op je computer die de Zoom-client graag opnieuw voor je installeert, "Leitschuh had gezegd, "zonder enige gebruikersinteractie namens u te vereisen, behalve het bezoeken van een webpagina."

Per 9 juli en voor de grote reparatie, verschillende critici hadden opgemerkt dat ze niet op hun gemak waren met Zoom's gebruik van een lokale webserver op Mac-computers. Bedrade :"Zoom zet een lokale webserver op de Mac van elke gebruiker waarmee oproep-URL's automatisch de desktop-app kunnen starten. Zoom zegt dat deze installatie is ingevoerd als een 'oplossing' voor een functie van Safari 12 waarvoor gebruikers Zoom moeten goedkeuren starten elke keer dat ze op een oproeplink klikken."

En, buiten Zoom en Leitschuh, Bedrade met opmerkingen van Thomas Reed, een Mac-onderzoeksspecialist bij beveiligingsbedrijf Malwarebytes. "De lokale webserver is eerlijk gezegd het meest zorgwekkende onderdeel, en het is niet opgelost, " zei Reed. "De webserver is zorgwekkend, vanwege de mogelijkheid dat iemand een manier zou kunnen vinden om het op afstand te gebruiken om de uitvoering van externe code te activeren."

CNET vanaf maandag, 8 juli gemeld dat, "Met betrekking tot een mogelijke denial of service-aanval, Zoom zegt dat het niet weet dat een dergelijke zwakte wordt uitgebuit, en zegt dat het die beveiligingsfout in mei heeft verholpen."

(Zoom heeft dit DoS-probleem gepatcht in een update van mei. De Zoom-blog had verklaard dat ze hiervoor in mei 2019 een oplossing hadden uitgebracht, "hoewel we onze gebruikers niet hebben gedwongen om te updaten omdat het empirisch een kwetsbaarheid met een laag risico is.")

Wat zijn de reacties van Zoom later geweest, 9 juli? Als het regent, giet het.

Tegen later die middag, 9 juli De rand kopte "Zoom lost grote beveiligingsfout van Mac-webcam op met noodpatch" en "Het bedrijf verwijdert nu lokale Mac-webservers."

Bedrade heeft later op de dag nog een update-artikel van 9 juli uitgegeven waarin staat:"NA EERST GEZEGD dat het geen volledige oplossing zou geven voor een kwetsbaarheid die op maandag werd bekendgemaakt, de videoconferentiedienst Zoom is van koers veranderd. Het bedrijf vertelt WIRED nu dat het dinsdag een patch zal pushen om de functionaliteit van Zoom te wijzigen en de bug te elimineren. Je zou Zoom nu moeten updaten."

Op naar de Zoom-blog, waar de updates van 9 juli dit te zeggen hadden:

"[UPDATE 14:35 PT, dinsdag 7/9] De hieronder beschreven patch van 9 juli voor de Zoom-app op Mac-apparaten is nu live. Mogelijk ziet u een pop-up in Zoom om uw klant bij te werken, download het op zoom.us/download, of controleer op updates door uw Zoom-app-venster te openen, klik op zoom.us in de linkerbovenhoek van uw scherm, en klik vervolgens op Controleren op updates."

Zoom uiteindelijk gehoord, en reageerde, naar het "verontwaardiging".

"[GE-UPDATE 13:15 PT, dinsdag 7/9] We waarderen het harde werk van de beveiligingsonderzoeker bij het identificeren van beveiligingsproblemen op ons platform. aanvankelijk, we zagen de webserver of video-on-houding niet als significante risico's voor onze klanten en, in feite, waren van mening dat deze essentieel waren voor ons naadloze toetredingsproces. Maar bij het horen van de verontwaardiging van onze gebruikers in de afgelopen 24 uur, we hebben besloten onze service te updaten."

Op het moment van schrijven) was dit de update in Medium van Leitschuh:"UPDATE - 9 juli (pm). Volgens Zoom, ze zullen een oplossing hebben die vanavond om middernacht wordt verzonden, stille tijd om de verborgen webserver te verwijderen; hopelijk lost dit de meest in het oog springende delen van deze kwetsbaarheid op. De CEO van Zoom heeft ons ook verzekerd dat ze hun applicatie zullen updaten om de privacy van gebruikers verder te beschermen."

© 2019 Wetenschap X Netwerk

Hoofdlijnen

- Vergeet uw huisdieren niet tijdens koud weer

- Hoe maak je een 3-D DNA-model voor High School Biology

- Your Body On: A Horror Movie

- Waarom heeft de evolutie ons niet het vermogen gegeven om zoet water te ruiken?

- Het verschil tussen prokaryote en eukaryotische genexpressie

- Wat is een fossiel?

- Welke genen en genomen onthullen over onze gezondheid

- Hoe werken Mexicaanse springbonen?

- Maak kennis met Cheddar Man:Your New Stone Age Crush

- Snellere analyse van big data met patroonminingtechnologieën van wereldklasse

- Onderzoekers ontwikkelen een app voor crowdsourced oefenplannen, die qua effectiviteit wedijveren met personal trainers

- Na een verbluffende groeireeks, Amazon-ambities lijken grenzeloos

- MoviePass-operaties in onderzoek door New York AG

- 4D-printen van multimetaalproducten met een desktop elektrochemische 3D-printer

Q&A:Duurzaamheidsmanager over de voordelen van een verbod op plastic tassen

Q&A:Duurzaamheidsmanager over de voordelen van een verbod op plastic tassen Polarisatie van nieuws over klimaatverandering is geen hoax

Polarisatie van nieuws over klimaatverandering is geen hoax Afbeelding:Een bewolkte nacht op Mars door de ogen van een supercomputer

Afbeelding:Een bewolkte nacht op Mars door de ogen van een supercomputer Diepzeeboorders onderzoeken het afstoten van Antarctische ijsbergen

Diepzeeboorders onderzoeken het afstoten van Antarctische ijsbergen Grote rotsblokken helpen bij het vormen van enorme canyons, onderzoekers vinden

Grote rotsblokken helpen bij het vormen van enorme canyons, onderzoekers vinden Het begin van een nieuw tijdperk in stamceltherapie

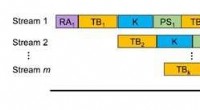

Het begin van een nieuw tijdperk in stamceltherapie Onderzoek naar optische en elektrische bistabiliteit werpt licht op de volgende generatie hogesnelheidsgegevensoverdracht

Onderzoek naar optische en elektrische bistabiliteit werpt licht op de volgende generatie hogesnelheidsgegevensoverdracht Nieuwe inzichten in stervorming in de kleinste sterrenstelsels

Nieuwe inzichten in stervorming in de kleinste sterrenstelsels

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com