Wetenschap

Fouten in 4G, 5G-netwerken kunnen hackers oproepen laten onderscheppen, track locatie

Krediet:CC0 Publiek Domein

Nieuw ontdekte kwetsbaarheden in 4G- en 5G-netwerken kunnen worden gebruikt om telefoongesprekken te onderscheppen en de locaties van gebruikers te volgen, volgens onderzoekers van Purdue University en de University of Iowa.

Niet alleen heeft 5G beloofd sneller te zijn dan vorige generaties, maar het moet ook veiliger zijn. Dat er zulke ernstige kwetsbaarheden zijn gevonden in de nieuwe netwerken is weinig geruststellend – de 5G-standaard is speciaal ontwikkeld om beter te beschermen tegen dit soort aanvallen, Vaste rapporten.

"5G probeert een sterker beveiligings- en privacybeleid af te dwingen dan voorgangers. het erft veel van zijn kenmerken van vorige generaties, dus het is mogelijk dat de kwetsbaarheden die in die generaties bestaan, doorsijpelen naar 5G, " zei Syed Rafiul Hussain, een postdoctoraal onderzoeker in computerwetenschappen aan Purdue.

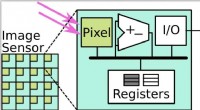

Mobiele netwerken proberen energie te besparen door alleen te scannen op inkomende oproepen, sms'jes en andere meldingen periodiek. De tijdsperioden waarop het apparaat naar inkomende communicatie zoekt, bekend als de paging gelegenheid, zijn gefixt; ze zijn ontworpen in het 4G- of 5G-cellulaire protocol. Als er in korte tijd meerdere oproepen worden geplaatst en geannuleerd, wanneer het apparaat niet scant op inkomende berichten, een pagingbericht kan worden geactiveerd zonder het apparaat hiervan op de hoogte te stellen.

In een aanval hebben de onderzoekers "torpedo, Aanvallers kunnen dit oproepbericht gebruiken om de locatie van een slachtoffer te volgen en vervolgens valse oproepberichten injecteren en oproepen en sms-berichten stoppen. De bevindingen werden dinsdag gepresenteerd op het Network and Distributed Security Symposium in San Diego.

"Er is geen ervaren hacker nodig om deze aanval uit te voeren, "Zei Hussain. "Iedereen met een beetje kennis van cellulaire pagingprotocollen zou het kunnen uitvoeren."

Torpedo effent ook de weg voor twee andere aanvallen:een waarmee aanvallers de internationale mobiele abonnee-identiteit (IMSI) van een apparaat kunnen verkrijgen op 4G-netwerken, en een andere waarmee hackers de "zachte identiteiten van een slachtoffer kunnen verkrijgen, " zoals telefoonnummer of Twitter-handle, op 4G- en 5G-netwerken.

"De IMSI-Cracking-aanval is een enorme klap voor 5G omdat het het nieuwe beveiligingsbeleid van het netwerk omzeilt om de IMSI's van gebruikers te beschermen tegen blootstelling, ' zei Hussein.

Torpedo kan worden uitgevoerd via de netwerken van alle vier grote Amerikaanse cellulaire bedrijven (AT&T, Verizon, Sprint en T-Mobile), volgens het papier.

Priem, de aanval die het telefoonnummer van een slachtoffer kan associëren met zijn IMSI en gerichte locatiebepaling mogelijk maakt, zal waarschijnlijk binnenkort worden opgelost door de netwerken die er kwetsbaar voor zijn, zei Hussein. De branchegroep die toezicht houdt op de ontwikkeling van mobiele datastandaarden, GSMA, is bezig om torpedo te repareren.

"Helaas, hun voorgestelde oplossingen zijn nog steeds kwetsbaar voor de torpedo-aanval, die een blijvend effect kunnen hebben op de privacy van 5G-gebruikers, ' zei Hussein.

Onderzoekers ontwikkelen nieuwe chemie om smartdrugs slimmer te maken

Onderzoekers ontwikkelen nieuwe chemie om smartdrugs slimmer te maken Hoe atomen in chemische formules te tellen

Hoe atomen in chemische formules te tellen Een methode om kristallen te construeren met een grote fractie reactieve facetten

Een methode om kristallen te construeren met een grote fractie reactieve facetten Voorbeelden van elementen zonder een stabiele elektronenconfiguratie

Voorbeelden van elementen zonder een stabiele elektronenconfiguratie  Nieuwe klasse zachte halfgeleiders kan HD-schermen transformeren

Nieuwe klasse zachte halfgeleiders kan HD-schermen transformeren

Wetenschappers documenteren koraalverlies en langzame tekenen van herstel in de centrale Stille Oceaan

Wetenschappers documenteren koraalverlies en langzame tekenen van herstel in de centrale Stille Oceaan Enorme golven en ziekte veranderen de Marshalleilanden in oorlogsgebied, gezondheidsfunctionaris zegt:

Enorme golven en ziekte veranderen de Marshalleilanden in oorlogsgebied, gezondheidsfunctionaris zegt: Geochemische studie bevestigt oorzaak van massa-extinctie aan het einde van het Perm

Geochemische studie bevestigt oorzaak van massa-extinctie aan het einde van het Perm Orkaan Douglas raast over Hawaï terwijl pandemie oplaait

Orkaan Douglas raast over Hawaï terwijl pandemie oplaait Van zee tot stijgende zee - klimaatverandering in Amerika

Van zee tot stijgende zee - klimaatverandering in Amerika

Hoofdlijnen

- Wat zijn de vier fasen van volledige glucose-afbraak?

- Het verzoenen van taxonveroudering met de Red Queens-hypothese

- Science Project on Why Bones krijgt Rubbery in Azijn

- Waarom lijken oude stellen op elkaar?

- Make-up wetenschapsprojecten

- Onderzoekers identificeren gen om hybride tarweveredeling te helpen

- Kaarten uit de Eerste Wereldoorlog helpen de geschiedenis van kelpbossen in Pacific Northwest te volgen

- Wat gebeurt er met cellen als gevolg van een natriumonbalans?

- Tekenen van slaap gezien in kwallen

- Amazon levert recordwinsten op winst in cloud, reclame

- Nieuwe realtime lokalisatie- en kaarttools voor robotica, VR, en AR

- Met AI uitgeruste robots ontwikkelen situationeel bewustzijn in de meest onzekere omgeving van de aarde

- Spin-off van astronomie:watervervuiling meten met je mobiel

- Exploitant van 's werelds beste internethub klaagt Duits spionagebureau aan

Nieuwe natuurwetten helpen mensen en robots de wrijving van aanraking te begrijpen

Nieuwe natuurwetten helpen mensen en robots de wrijving van aanraking te begrijpen De sluiting van COVID-19 zal dieren in het wild slechts op korte termijn verlichting bieden van klimaatverandering

De sluiting van COVID-19 zal dieren in het wild slechts op korte termijn verlichting bieden van klimaatverandering De grootste catalogus van zwaartekrachtsgolven ooit vrijgegeven

De grootste catalogus van zwaartekrachtsgolven ooit vrijgegeven Verdachte van enorme Capital One-inbreuk vraagt om vrijlating uit de gevangenis

Verdachte van enorme Capital One-inbreuk vraagt om vrijlating uit de gevangenis Wat eet Volvox?

Wat eet Volvox?  SoftBank bevestigt deal om Flipkart-belang te verkopen aan Walmart

SoftBank bevestigt deal om Flipkart-belang te verkopen aan Walmart Het openen van communicatielijnen tussen voortstuwing en luchtstroom stelt nieuwe vragen

Het openen van communicatielijnen tussen voortstuwing en luchtstroom stelt nieuwe vragen Nadere beschouwing van de impact op de levenscyclus van lithium-ionbatterijen en brandstofcellen met protonenuitwisselingsmembraan

Nadere beschouwing van de impact op de levenscyclus van lithium-ionbatterijen en brandstofcellen met protonenuitwisselingsmembraan

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com