Wetenschap

Kwantumsleuteldistributie op basis van hoogwaardige kwantumverstrengeling

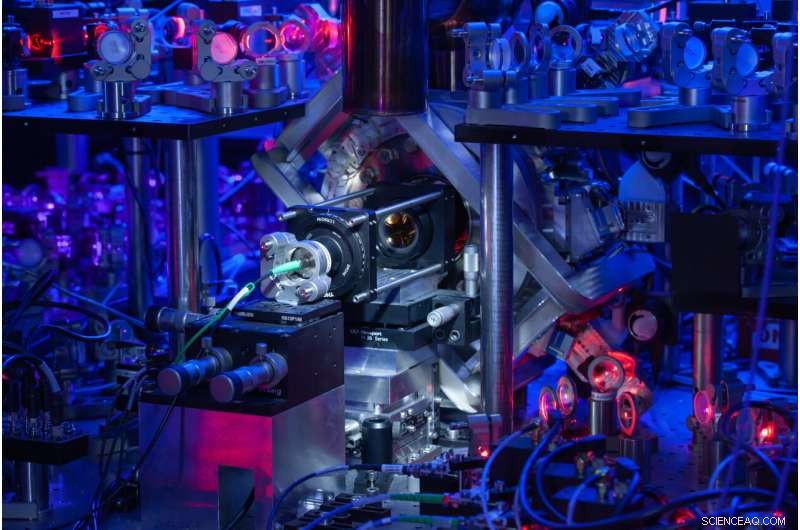

Een van de twee gebruikte ionenvallen, te zien in het midden van de afbeelding. Rondom de val lopen een aantal laserstraallijnen voor de voorbereiding en manipulatie van de ionen. Aan de voorkant van de val is het einde van de kwantumnetwerkverbinding met de andere val – een optische vezel – zichtbaar. Credit:David Nadlinger/ Universiteit van Oxford

Een methode die bekend staat als kwantumsleuteldistributie heeft lange tijd de belofte van communicatiebeveiliging ingehouden die onbereikbaar is in conventionele cryptografie. Een internationaal team van wetenschappers heeft nu voor het eerst experimenteel een benadering van de distributie van kwantumsleutels gedemonstreerd die gebaseerd is op kwantumverstrengeling van hoge kwaliteit en die veel bredere veiligheidsgaranties biedt dan eerdere schema's.

De kunst van cryptografie is om berichten vakkundig te transformeren zodat ze betekenisloos worden voor iedereen behalve de beoogde ontvangers. Moderne cryptografische schema's, zoals die ten grondslag liggen aan de digitale handel, voorkomen dat kwaadwillenden op onrechtmatige wijze berichten ontcijferen, bijvoorbeeld creditcardgegevens, door hen te verplichten wiskundige bewerkingen uit te voeren die een onbetaalbaar grote hoeveelheid rekenkracht verbruiken. Vanaf de jaren tachtig zijn er echter ingenieuze theoretische concepten geïntroduceerd waarin beveiliging niet afhankelijk is van de eindige rekencapaciteiten van de afluisteraar. In plaats daarvan beperken de basiswetten van de kwantumfysica hoeveel informatie, indien aanwezig, een tegenstander uiteindelijk kan onderscheppen. In een dergelijk concept kan de veiligheid worden gegarandeerd met slechts enkele algemene veronderstellingen over de gebruikte fysieke apparatuur. Implementaties van dergelijke "apparaatonafhankelijke" schema's zijn lang gezocht, maar bleven buiten bereik. Tot nu toe, dat wel. Schrijven in Natuur , meldt een internationaal team van onderzoekers van de Universiteit van Oxford, EPFL, ETH Zürich, de Universiteit van Genève en CEA de eerste demonstratie van dit soort protocol, waarmee een beslissende stap wordt gezet in de richting van praktische apparaten die zo'n voortreffelijke beveiliging bieden.

De sleutel is een geheim

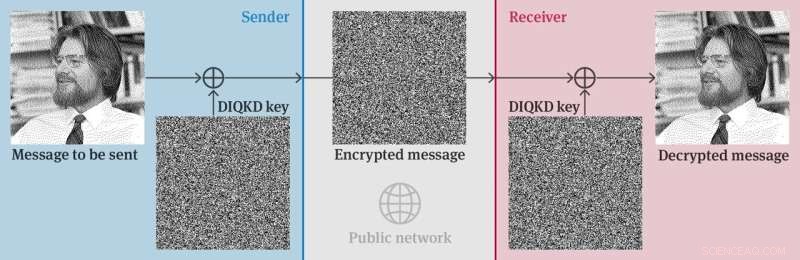

Veilige communicatie heeft alles te maken met het privé houden van informatie. Het is daarom misschien verrassend dat in real-world toepassingen grote delen van de transacties tussen legitieme gebruikers in het openbaar worden gespeeld. De sleutel is dat zender en ontvanger niet hun hele communicatie verborgen hoeven te houden. In wezen hoeven ze maar één "geheim" te delen; in de praktijk is dit geheim een reeks bits, ook wel een cryptografische sleutel genoemd, waarmee iedereen in zijn bezit gecodeerde berichten kan omzetten in zinvolle informatie. Zodra de legitieme partijen er voor een bepaalde communicatieronde voor hebben gezorgd dat zij, en alleen zij, zo'n sleutel delen, kan vrijwel alle andere communicatie in het zicht plaatsvinden, voor iedereen te zien. De vraag is dan hoe ervoor te zorgen dat alleen de legitieme partijen een geheime sleutel delen. Het proces om dit te bereiken staat bekend als "sleuteldistributie".

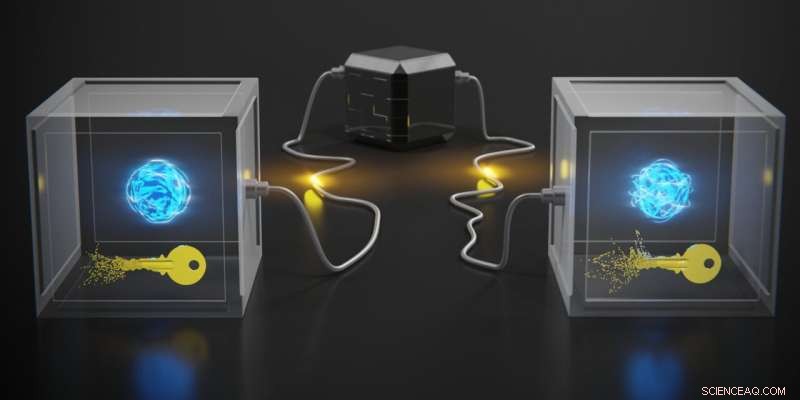

Artistieke weergave van apparaatonafhankelijke kwantumsleuteldistributie (DIQKD). Krediet:Scixel/Enrique Sahagú

In de cryptografische algoritmen die ten grondslag liggen aan bijvoorbeeld RSA, een van de meest gebruikte cryptografische systemen, is de sleuteldistributie gebaseerd op de (onbewezen) veronderstelling dat bepaalde wiskundige functies gemakkelijk te berekenen zijn, maar moeilijk terug te draaien. Meer specifiek vertrouwt RSA op het feit dat het voor de huidige computers moeilijk is om de priemfactoren van een groot getal te vinden, terwijl het voor hen gemakkelijk is om bekende priemfactoren te vermenigvuldigen om dat getal te verkrijgen. Geheimhouding wordt daarom verzekerd door wiskundige moeilijkheid. Maar wat vandaag onmogelijk moeilijk is, kan morgen gemakkelijk zijn. Het is bekend dat kwantumcomputers priemfactoren aanzienlijk efficiënter kunnen vinden dan klassieke computers. Zodra kwantumcomputers met een voldoende groot aantal qubits beschikbaar komen, is RSA-codering voorbestemd om doordringbaar te worden.

Maar de kwantumtheorie biedt niet alleen de basis voor het kraken van de cryptosystemen in het hart van de digitale handel, maar ook voor een mogelijke oplossing voor het probleem:een manier die totaal verschilt van RSA voor het distribueren van cryptografische sleutels - een die niets te maken heeft met de hardheid van het uitvoeren van wiskundige bewerkingen, maar met fundamentele natuurkundige wetten. Voer kwantumsleuteldistributie in, of kortweg QKD.

Kwantumgecertificeerde beveiliging

In 1991 toonde de Pools-Britse natuurkundige Artur Ekert in een baanbrekend artikel aan dat de veiligheid van het sleuteldistributieproces kan worden gegarandeerd door rechtstreeks gebruik te maken van een eigenschap die uniek is voor kwantumsystemen, zonder equivalent in de klassieke fysica:kwantumverstrengeling. Kwantumverstrengeling verwijst naar bepaalde soorten correlaties in de uitkomsten van metingen uitgevoerd op afzonderlijke kwantumsystemen. Belangrijk is dat kwantumverstrengeling tussen twee systemen exclusief is, in die zin dat niets anders met deze systemen kan worden gecorreleerd. In de context van cryptografie betekent dit dat zender en ontvanger onderling gedeelde uitkomsten kunnen produceren via verstrengelde kwantumsystemen, zonder dat een derde partij in het geheim kennis kan vergaren over deze uitkomsten. Elke afluistering laat sporen achter die de inbraak duidelijk markeren. Kortom:de legitieme partijen kunnen met elkaar communiceren op manieren die - dankzij de kwantumtheorie - fundamenteel buiten de controle van een tegenstander liggen. Bij klassieke cryptografie is een gelijkwaardige veiligheidsgarantie aantoonbaar onmogelijk.

In de loop der jaren realiseerde men zich dat QKD-schema's op basis van de ideeën die door Ekert zijn geïntroduceerd nog een opmerkelijk voordeel kunnen hebben:gebruikers hoeven alleen zeer algemene veronderstellingen te maken met betrekking tot de apparaten die in het proces worden gebruikt. Daarentegen vereisen eerdere vormen van QKD op basis van andere basisprincipes gedetailleerde kennis over de interne werking van de gebruikte apparaten. De nieuwe vorm van QKD is nu algemeen bekend als apparaatonafhankelijke QKD (DIQKD), en een experimentele implementatie ervan werd een belangrijk doel in het veld. Vandaar de opwinding omdat zo'n doorbraakexperiment nu eindelijk is bereikt.

Zodra twee partijen een geheime sleutel hebben verkregen met behulp van apparaatonafhankelijke kwantumsleuteldistributie (DIQKD), kunnen ze deze gebruiken voor aantoonbaar veilige communicatie. Om dit in het experiment te illustreren, stuurt de zender naar de ontvanger een versleutelde foto van John Stewart Bell, wiens theoretische argumenten over de grenzen aan correlaties in de natuur de kern vormen van apparaatonafhankelijke beveiliging. Credit:David Nadlinger/ Universiteit van Oxford, originele foto van J.S. Bell:CERN

Bekroning van jarenlang werk

De omvang van de uitdaging wordt weerspiegeld in de breedte van het team, dat vooraanstaande experts in theorie en experiment combineert. Het experiment omvatte twee enkele ionen - een voor de zender en een voor de ontvanger - die waren opgesloten in afzonderlijke vallen die waren verbonden met een glasvezelverbinding. In dit basale kwantumnetwerk werd verstrengeling tussen de ionen gegenereerd met record-high fidelity over miljoenen runs. Zonder zo'n duurzame bron van hoogwaardige verstrengeling zou het protocol niet op een praktisch zinvolle manier zijn uitgevoerd. Even belangrijk was om te certificeren dat de verstrengeling op passende wijze wordt geëxploiteerd, wat wordt gedaan door aan te tonen dat voorwaarden die bekend staan als Bell-ongelijkheden worden geschonden. Bovendien waren voor de analyse van de gegevens en een efficiënte extractie van de cryptografische sleutel aanzienlijke vooruitgang in de theorie nodig.

In het experiment bevonden de 'legitieme partijen' - de ionen - zich in één en hetzelfde laboratorium. Maar er is een duidelijke route om de afstand tussen hen uit te breiden tot kilometers en verder. Met dat perspectief, samen met verdere recente vooruitgang die is geboekt in verwante experimenten in Duitsland en China, is er nu een reëel vooruitzicht om het theoretische concept van Ekert om te zetten in praktische technologie. + Verder verkennen

Een 'beyond-quantum' equivalentieprincipe voor superpositie en verstrengeling

Sporen van opiaten gevonden in oud Cypriotisch schip

Sporen van opiaten gevonden in oud Cypriotisch schip Nieuw composiet bevordert lignine als een hernieuwbaar 3D-printmateriaal

Nieuw composiet bevordert lignine als een hernieuwbaar 3D-printmateriaal Hoe twee watermoleculen samen dansen

Hoe twee watermoleculen samen dansen Hoe kunnen onderzoekers snel toegang krijgen tot complexe moleculen voor het ontdekken van geneesmiddelen?

Hoe kunnen onderzoekers snel toegang krijgen tot complexe moleculen voor het ontdekken van geneesmiddelen? Identificatie van een ongrijpbaar molecuul dat de sleutel is tot verbrandingschemie

Identificatie van een ongrijpbaar molecuul dat de sleutel is tot verbrandingschemie

Plastic afval valt uiteen in nanodeeltjes, studie vondsten

Plastic afval valt uiteen in nanodeeltjes, studie vondsten De Nebra Sky Disc:vroege kalender,

De Nebra Sky Disc:vroege kalender,  Tropische cycloon Idai gezien in het kanaal van Mozambique door NASA's Terra Satellite

Tropische cycloon Idai gezien in het kanaal van Mozambique door NASA's Terra Satellite Hoe aardbevingszwermen ontstaan

Hoe aardbevingszwermen ontstaan De blauwe economie is meer dan middelen:ze moet zich richten op sociale rechtvaardigheid en bestuur

De blauwe economie is meer dan middelen:ze moet zich richten op sociale rechtvaardigheid en bestuur

Hoofdlijnen

- Uitbreiding van Braziliaans suikerriet kan de wereldwijde CO2-uitstoot verminderen

- Voorbeelden van stoffen die gefaciliteerde diffusie gebruiken

- Verschil tussen recombinant DNA en genetische manipulatie

- Op bewijs gebaseerde tips om uw geheugen te verbeteren

- Uitbreidingen van het cytoplasma

- Afrikaanse gewassen bieden een voedzame, glutenvrije oplossing

- Studie belicht de instandhoudingsbehoeften van recent ontdekte vissoorten in Southwest Virginia

- Onderzoekers willen de darmgezondheid van vee verbeteren

- Wetenschappers onderzoeken mysteries achter diversiteit van DNA-samenstelling tussen soorten

- Een stap dichter bij een datasnelweg voor toekomstig internet

- Glasblazen inspireert nieuwe klasse kwantumsensoren

- Onderzoekers ontwikkelen nieuwe sondes voor 3D-atoomkrachtmicroscopie

- Bellen gaan met de stroom mee:simulatie van het gedrag van vloeistoffen die door leidingen bewegen

- Jacht op donkere materie wordt verkleind door nieuw onderzoek

Apple verslapt grip op iPhone-reparatiewerkzaamheden

Apple verslapt grip op iPhone-reparatiewerkzaamheden Met virus, Het hoger onderwijs in de VS kan een existentieel moment ondergaan

Met virus, Het hoger onderwijs in de VS kan een existentieel moment ondergaan Verschillende bodems van Andhra Pradesh

Verschillende bodems van Andhra Pradesh  HD-microscopie in milliseconden

HD-microscopie in milliseconden Sax in de ruimte:Franse astronaut blij met verjaardagscadeau

Sax in de ruimte:Franse astronaut blij met verjaardagscadeau Een door zonne-energie aangedreven asteroïdenkwekerij in de baan van Mars

Een door zonne-energie aangedreven asteroïdenkwekerij in de baan van Mars Het leven in een stedelijke buurt verkennen via sociale media

Het leven in een stedelijke buurt verkennen via sociale media Zuurgraad van functionele groepen

Zuurgraad van functionele groepen

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- French | Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway |

-

Wetenschap © https://nl.scienceaq.com