Wetenschap

Tenable Research onthult Kiekeboe-kwetsbaarheid die videobewaking beïnvloedt

Hackers hebben bewezen in staat te zijn een kaping van bewakingscamerabeelden te organiseren. Beveiligingshonden noemen de zero day-kwetsbaarheid Peekaboo. In het kort, bepaalde op internet aangesloten bewakingscamera's, kwetsbaar kunnen zijn voor overname op afstand. "Eenmaal misbruikt, Peekaboo zou cybercriminelen toegang geven tot het controlebeheersysteem (CMS), het vrijgeven van de inloggegevens voor alle aangesloten videobewakingscamera's, ", aldus Tenable Research.

Charlie Osborne voor ZDNet zei maandag dat de bug werd onthuld door Tenable Research, een cyberbeveiligingsgroep.

Werkelijk, je kunt de Tenable-site bekijken voor een volledige beschrijving van wat hun speurders hebben gevonden en waarom het ertoe doet. Tenable Research zei in een persbericht dat het de kwetsbaarheid had onthuld, die van invloed is op firmwareversies ouder dan 3.9.0, naar NUUO.

De bug is toegewezen als CVE-2018-1149.

Tenable zei dat de kwetsbaarheid met de naam Peekaboo ging over "het toestaan van uitvoering van externe code in IoT-netwerkvideorecorders voor videobewakingssystemen waarmee aanvallers op afstand feeds kunnen bekijken en met opnames kunnen knoeien."

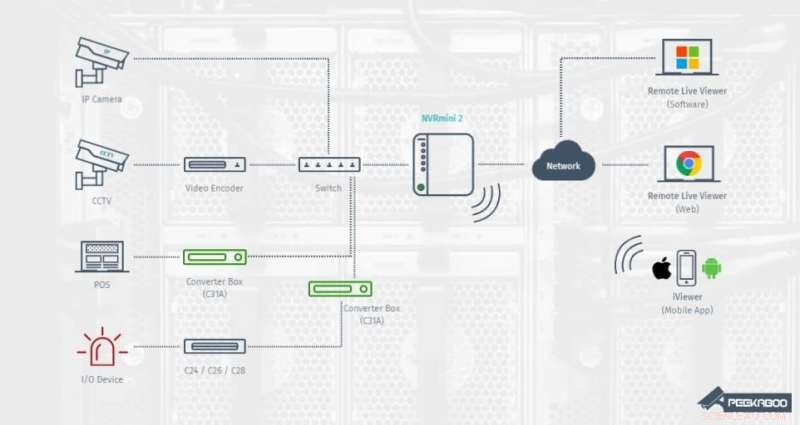

Het kwetsbare apparaat dat centraal staat, is NVRMini2. Het is van NUUO, die televisie met gesloten circuit (CCTV) aanbiedt, bewakings- en videosoftware en -hardware. De software van NUUO wordt door veel videobewakingssystemen over de hele wereld ingezet. Een persbericht van Tenable merkte op dat "NUUO-software en -apparaten vaak worden gebruikt voor webgebaseerde videobewaking en -bewaking in sectoren zoals de detailhandel, vervoer, opleiding, overheid en banken."

Wat is NVRMini2? Shaun Nichols in Het register zei dat het "een netwerkapparaat is dat zowel video-opnames opslaat als fungeert als een controlegateway voor beheerders en externe kijkers."

Tenable's discussie zei dat dit is hoe meerdere camerafeeds tegelijkertijd kunnen worden bekeken en opgenomen.

"We hebben een niet-geverifieerde stackbufferoverloop gevonden... waardoor externe code kan worden uitgevoerd. Deze kwetsbaarheid heeft een CVSSv2-basisscore van 10,0 en een tijdelijke score van 8,6; het wordt beoordeeld als kritieke ernst." Ze zeiden dat ze ook een achterdeur hadden gevonden in overgebleven debugcode.

Wat zou er kunnen gebeuren als criminelen een exploit zouden realiseren? Tenable zei dat "cybercriminelen de live feeds kunnen loskoppelen en knoeien met beveiligingsbeelden."

Het goede nieuws is dat NUUO Tenable heeft laten weten dat er een patch wordt ontwikkeld en dat getroffen klanten contact moeten opnemen met NUUO voor meer informatie. (Op het moment van schrijven op 18 september een tijdlijst op de Tenable-site van 17-09-2018 - zei:"NUUO zegt dat er morgen een release zal zijn.")

"Ondertussen, " zei Tenable, "we adviseren getroffen eindgebruikers om netwerktoegang tot de kwetsbare apparaten alleen te beperken en te controleren voor geautoriseerde en legitieme gebruikers." Ook, Tenable heeft een plug-in uitgebracht om te beoordelen of organisaties kwetsbaar zijn voor Peekaboo.

Renaud Deraison, mede-oprichter en CTO van Tenable, had ook enkele opmerkingen over het grotere geheel, in een interview met Dreigingspost . "Wij geloven dat kwetsbare IoT-apparaten zoals deze serieuze vragen oproepen over hoe wij als industrie grote aantallen apparaten kunnen beheren. Zelfs in een zakelijke omgeving, als het aantal aangesloten apparaten groeit met de voorspelde snelheid, we zullen onze patchcadans en -methodologie moeten heroverwegen, " hij zei.

© 2018 Tech Xplore

Wat zijn de zes processen van een faseverandering?

Wat zijn de zes processen van een faseverandering?  De impact van moleculaire rotatie op een eigenaardig isotoopeffect op waterstofbruggen in water

De impact van moleculaire rotatie op een eigenaardig isotoopeffect op waterstofbruggen in water Een op rhodium gebaseerde katalysator voor het maken van organosilicium met minder edelmetaal

Een op rhodium gebaseerde katalysator voor het maken van organosilicium met minder edelmetaal Röntgenlaserwetenschappers ontwikkelen een nieuwe manier om te zien hoe bacteriën antibiotica aanvallen

Röntgenlaserwetenschappers ontwikkelen een nieuwe manier om te zien hoe bacteriën antibiotica aanvallen Een duidelijk beeld schetsen van hoe stikstofoxiden worden gevormd

Een duidelijk beeld schetsen van hoe stikstofoxiden worden gevormd

Ambtenaren:CO2-afvangproject zou het grootste ter wereld zijn

Ambtenaren:CO2-afvangproject zou het grootste ter wereld zijn Convectie over de hele mantel met tektonische platen behoudt wereldwijde patronen van de geochemie van de bovenste mantel op lange termijn

Convectie over de hele mantel met tektonische platen behoudt wereldwijde patronen van de geochemie van de bovenste mantel op lange termijn Wetenschappers gebruiken satellieten om essentiële ondergrondse watervoorraden te meten

Wetenschappers gebruiken satellieten om essentiële ondergrondse watervoorraden te meten S. Korea's eerste luchtgevecht tegen Chinese vervuiling mislukt

S. Korea's eerste luchtgevecht tegen Chinese vervuiling mislukt Vijf wetenschappelijke misvattingen over klimaatverandering ontkracht

Vijf wetenschappelijke misvattingen over klimaatverandering ontkracht

Hoofdlijnen

- Wat is de fusie van twee gameten om een diploïde zygoot te vormen?

- Wie heeft klonen bedacht en wanneer?

- Verschil tussen plant- en diercelafdeling

- Parasitaire wormen wachten niet om te worden opgeslokt door nieuwe gastheren

- Synthetische seks in gist belooft veiligere medicijnen voor mensen

- Onderzoekers vinden eiwit dat antibioticaresistentie kan helpen bestrijden

- Sorry,

- Welke functie vervullen spillen tijdens mitose?

- Dierlijke versus plantencellen: overeenkomsten en verschillen (met grafiek)

- Amazon en Casino gaan boodschappen bezorgen in Frankrijk

- Amazon kijkt, luisteren en je volgen. Hier is hoe het te stoppen

- Een schilferige optie stimuleert organische zonnecellen

- Onderzoekers rapporteren een nieuwe manier om bochtige elektronica te produceren

- Betaalde Facebook-gebruikers om smartphonegebruik bij te houden:rapport

Nieuw boek onthult in hoeverre vrouwen ondergewaardeerd zijn in wereldwijde waardeketens

Nieuw boek onthult in hoeverre vrouwen ondergewaardeerd zijn in wereldwijde waardeketens Genderverschillen in academische productiviteit tijdens de COVID-19-pandemie

Genderverschillen in academische productiviteit tijdens de COVID-19-pandemie Tien manieren waarop we beter op een trauma-geïnformeerde manier kunnen reageren op de pandemie

Tien manieren waarop we beter op een trauma-geïnformeerde manier kunnen reageren op de pandemie Hoe de Amerikaanse volkstelling de Amerikaanse computerindustrie op gang bracht

Hoe de Amerikaanse volkstelling de Amerikaanse computerindustrie op gang bracht Explainer:waarom onderzoekers van zwaartekrachtgolven een Nobelprijs hebben gewonnen

Explainer:waarom onderzoekers van zwaartekrachtgolven een Nobelprijs hebben gewonnen Het verschil tussen cluster- en factoranalyse

Het verschil tussen cluster- en factoranalyse NASA-team vliegt allereerste coronagraaf om de vorming van de zonnewind te bepalen

NASA-team vliegt allereerste coronagraaf om de vorming van de zonnewind te bepalen Nanotechnologen vinden een manier om defecten in materialen te verminderen

Nanotechnologen vinden een manier om defecten in materialen te verminderen

- Elektronica

- Biologie

- Zonsverduistering

- Wiskunde

- Italian | Spanish | Portuguese | Swedish | German | Dutch | Danish | Norway | French |

-

Wetenschap © https://nl.scienceaq.com